OTP-боти (One-Time Password Bots) – це автоматизоване програмне забезпечення, найчастіше шкідливе, призначене для обходу двофакторної автентифікації (2FA) і крадіжки доступу до облікових записів користувачів. Найчастіше вони продаються через Telegram, додаток для обміну текстовими повідомленнями.

Наприклад, хтось кричить на свій геймпад, бо NPC щойно зрадив його у найгірший спосіб. Водночас ця людина отримує повідомлення від її банку: “Ми виявили підозрілу активність. Відповідайте за допомогою OTP, який ми щойно надіслали, щоб захистити ваш акаунт”.

В паніці (і бажаючи повернутися до своєї гри), людина відповідає і не підозрює, що щойно передала свій рахунок кібертаргану, який проникає через прогалини в системі безпеки.

Ось так може виглядати типова атака OTP-ботів. Ці атаки стають дедалі розумнішими, націлюючись на окремих осіб, співробітників і навіть цілі компанії.

Далі описується, як працюють OTP-боти й, що більш важливо, як з ними боротися.

Двофакторна автентифікація (2FA) та одноразові паролі (OTP)

Двофакторна автентифікація (2FA) – це другий рівень автентифікації для додаткової безпеки, дуже часто це одноразовий пароль (OTP).

Автентифікація, як правило, поділяється на три категорії:

- Щось, що людина знає (її пароль)

- Щось, що у неї є (її телефон)

- Щось, що є її частиною (відбиток пальця або обличчя)

Пароль – це перший рівень безпеки, але 2FA посилює його, вимагаючи другого фактора, як правило, OTP, надісланого на телефон, або біометричну верифікацію.

Чому 2FA важлива

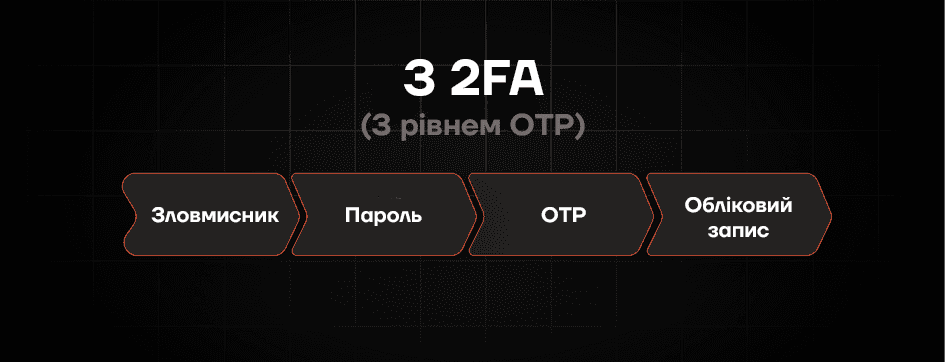

- Без 2FA: хакеру достатньо вкрасти пароль, щоб отримати доступ до облікового запису.

- З 2FA (рівень OTP): Навіть якщо пароль скомпрометований, зловмиснику все одно потрібен другий фактор автентифікації, що значно ускладнює несанкціонований доступ.

Без 2FA зловмиснику достатньо викрасти пароль, щоб отримати доступ до облікового запису.

З 2FA наявність другого рівня автентифікації (OTP) не дозволяє хакеру отримати доступ до облікового запису, навіть якщо у нього є пароль.

Що таке OTP?

Одноразовий пароль (OTP) – це тимчасовий код, який надсилається через додаток, SMS або електронну пошту для підтвердження спроби входу в обліковий запис. Навіть якщо хакер викраде пароль, йому все одно знадобиться цей унікальний код, який додає акаунту додатковий рівень безпеки.

Протягом багатьох років вважалося, що 2FA на основі OTP є найкращим захистом. Багато додатків підштовхують користувачів увімкнути цю функцію, даючи заспокійливе відчуття безпеки.

Але ось у чому проблема: кіберзлочинці знайшли спосіб її обійти.

Ласкаво просимо у світ OTP-ботів, де зловмисники використовують автоматизацію, щоб обійти 2FA і вкрасти доступ до акаунтів. Далі розглядатиметься, як вони працюють і, що більш важливо, як їх зупинити.

Що таке OTP-боти?

OTP-боти – це сучасні програми, призначені для перехоплення та викрадення одноразових паролів (One-Time Password Bots, OTP), що дозволяє зловмисникам отримати несанкціонований доступ до захищених облікових записів. Їх поява збігається з ростом використання двофакторної автентифікації (2FA). OTP-боти вважаються однією з форм соціальної інженерії.

Ці боти завдають значної шкоди як фізичним, так і юридичним особам. Такі галузі, як банківська справа, електронна комерція та платформи SaaS, є частими мішенями для OTP-ботів, оскільки вони часто зберігають конфіденційну інформацію про користувачів, включаючи платіжні реквізити.

Більшість OTP-ботів зловмисники купують на таких платформах, як Telegram. Вони розроблені так, щоб їх було дуже легко впровадити.

Важливо зазначити, що піддатися на соціальну інженерію не означає бути необережним. Зловмисники знають про те, що обізнаність у питаннях безпеки постійно зростає й створюють свої інструменти, щоб експлуатувати навіть обережних користувачів.

SMSRanger – один з найпопулярніших OTP-ботів, який зараз працює. Він з’явився під час пандемії, коли більшість людей працювали з дому. Зловмисник може вибрати пакет для купівлі та здійснити платіж компанії, яка надає бота. Все дуже просто.

Як працюють OTP-боти?

OTP-боти використовують поєднання автоматизації та тактики соціальної інженерії, щоб завдати шкоди системам.

Схема того, як зазвичай працює атака OTP-ботів

На наведеній вище схемі зловмисник здійснює захоплення акаунта, але деякі сервіси OTP-ботів пропонують і таку можливість.

Скрипт, який використовує OTP-бот, можна повністю налаштувати, починаючи від мови, яку він використовує, і закінчуючи музикою, яку він грає, коли людина перебуває на утриманні.

Етапи атаки OTP-ботів

- Зловмисник ініціює атаку. Озброївшись викраденим паролем (від фішингу, витоку даних або підбору облікових даних), зловмисник передає його OTP-боту.

- Бот видає себе за довірену особу. Бот телефонує або надсилає людині повідомлення, видаючи себе за легальну компанію (наприклад, банк або постачальника послуг), і попереджає її про підозрілу транзакцію.

- Людина потрапляє в пастку. Вірячи, що повідомлення справжнє, людина вводить щойно отриманий OTP-код, думаючи, що таким чином вона захищає свій акаунт.

- Бот завершує атаку. Відволікаючи ціль, бот пересилає OTP зловмиснику, який швидко входить в систему та отримує несанкціонований доступ, часто викрадаючи гроші або конфіденційну інформацію за лічені секунди.

Типові тактики, які використовують OTP-боти

Розуміння цих тактик – ключ до захисту від них. Далі описуються способи, як можна залишатися захищеними.

Експлуатація людських вразливостей

Найбільшою слабкістю OTP-ботів є людська помилка. Використовуючи соціальну інженерію, зловмисники обманом змушують користувачів добровільно ділитися своїми OTP. Оскільки люди звикли вводити або ділитися кодами, вони рідше ставлять під сумнів запит, особливо якщо зловмисник переконливо видає себе за надійне джерело, наприклад, банк або SaaS-платформу.

Перехоплення OTP в режимі реального часу

Зловмисники можуть перехоплювати OTP в режимі реального часу, використовуючи такі методи, як фішинг або шкідливе програмне забезпечення. Як тільки вони перехоплюють пароль, вони негайно запитують OTP, щоб увійти в систему до закінчення терміну дії коду. Основною причиною, чому перехоплення OTP в режимі реального часу можливе, є вразливість протоколу SS7 (Common Channel Signaling System No. 7), який забезпечує більшу частину мережевого зв’язку по всьому світу.

Автоматизовані боти для здійснення дзвінків

Складні боти здійснюють автоматизовані телефонні дзвінки, представляючись легітимними організаціями, і маніпулюють людьми, змушуючи їх надавати OTP-адреси. Терміновість і професіоналізм цих дзвінків часто застають користувачів зненацька. Природа автоматизованих дзвінків також робить їх шалено масштабованими, що дозволяє здійснювати більше атак за короткий проміжок часу.

Підбір облікових даних за допомогою OTP-запитів

Зловмисники використовують викрадені облікові дані, отримані в результаті витоку даних, і намагаються увійти на кілька сайтів. Якщо увімкнено 2FA, вони запускають OTP- запити та використовують ботів або соціальну інженерію, щоб зібрати коди, завершуючи процес входу в систему.

Типи OTP-ботів та їхні підступні тактики

Голосові боти

Автоматизовані дзвінки видають себе за реальних людей та організації, використовуючи голоси, акценти та мови, згенеровані штучним інтелектом, щоб звучати переконливо.

SMS-боти

Підроблені тексти імітують офіційні повідомлення, використовують підміну номерів і навіть експлуатують вразливості SS7 для перехоплення OTP-паролів.

Боти на основі додатків

Експлуатують додатки для автентифікації, обманом змушуючи користувачів вводити OTP на фальшивих інтерфейсах або зловживаючи вразливостями в системі безпеки.

Фішингові боти для електронної пошти

Надсилають реалістичні електронні листи з підробленими доменами та персоналізованим контентом, щоб обманом змусити жертв надати OTP-коди.

Боти в соціальних мережах

Використовують публічну інформацію для створення переконливих шахрайських схем, видаючи себе за друзів, компанії або впливових осіб, щоб викрасти OTP.

Боти для браузерів

Впроваджують шкідливі скрипти для перехоплення OTP або зміни зовнішнього вигляду вебсайту в режимі реального часу, обманюючи користувачів.

Боти-експлуататори API

Націлені на незахищені API, перехоплюють OTP ще до того, як вони потраплять до системи верифікації.

Чому загроза від OTP-ботів зростає?

Оскільки OTP стають ключовим елементом безпеки в системах 2FA та безпарольного входу, вони також стають мішенню для хакерів.

Чим більше компаній та користувачів починають покладатися на OTP для захисту своїх облікових записів, тим більше зловмисники будуть намагатися обійти цей рівень безпеки, як вони це робили з паролями.

Крім того, хакери можуть легко придбати послуги OTP-ботів. Ці сервіси полегшили зловмисникам запуск атак з мінімальними зусиллями та витратами.

Таким чином, поєднання широкого використання OTP і легкого доступу до хакерських інструментів робить OTP-ботів серйозною загрозою для користувачів і компаній, які використовують їхні облікові записи.

Ризики для безпеки від OTP-ботів

OTP-боти становлять величезний ризик для бізнесу та користувачів, тому і тим, і іншим потрібно терміново вживати заходів для захисту своїх даних та інформації.

Згідно зі звітом Proofpoint, зловмисники щодня здійснюють понад 100 000 телефонних атак. Часте використання OTP-ботів і проблеми з виявленням атак в режимі реального часу роблять зусилля з мінімізації ризиків все складнішими.

Обхід двофакторної автентифікації (2FA)

OTP-боти використовують вразливості в системах 2FA, що полегшує зловмисникам отримання несанкціонованого доступу до облікових записів навіть за наявності додаткового рівня безпеки.

Захоплення облікового запису

Зловмисники використовують OTP-ботів для отримання контролю над обліковими записами користувачів, що призводить до крадіжки особистих даних, фінансового шахрайства або неправомірного використання конфіденційної інформації.

Фінансові втрати

OTP-боти часто використовуються для спустошення банківських рахунків, здійснення несанкціонованих покупок або шахрайського переказу коштів.

Репутаційні збитки

Компанії, які зазнають атак OTP-ботів, ризикують втратити довіру клієнтів, що може призвести до втрати репутації та потенційної втрати бізнесу.

Порушення безпеки

Маючи доступ до акаунтів, зловмисники можуть отримати особисту або ділову інформацію, що призводить до подальших порушень або витоку даних. Ці боти можуть автоматизувати й виконувати атаки в масштабах, компрометуючи кілька акаунтів за короткий проміжок часу.

Збільшення витрат для бізнесу

Організації стикаються з більшими витратами на відновлення, запобігання шахрайству та впровадження розширених заходів безпеки після атаки.

Підрив довіри до систем безпеки

Часті успішні атаки можуть знеохотити користувачів покладатися на системи 2FA, підриваючи загальну довіру до цифрової безпеки.

Висновок

Хоча двофакторна автентифікація (2FA) все ще залишається одним з найкращих способів захисту, очевидно, що потрібно залишатися напоготові й продовжувати розвиватися у сфері безпеки.

Розуміння того, як працюють OTP-боти – це перший крок до перемоги над ними. Незалежно від того, чи це виявлення ботів, позначення підозрілої активності або перехід на TOTP, способів боротьби з ними не бракує.

Тож не варто чекати, поки неприємності постукають у двері. Слід посилювати захист, бути пильними та берегти свої акаунти й власний душевний спокій.

Авторка: Maria Shimkovska