Zero Trust змінює підхід організацій до вирішення питань безпеки, відмовляючись від повної довіри та безперервно аналізуючи і перевіряючи запити на доступ. На відміну від моделі безпеки на основі периметра, користувачі в середовищі не отримують автоматичної довіри після надання їм доступу. Zero Trust заохочує постійний моніторинг кожного пристрою та користувача, що забезпечує стійкий захист після успішної автентифікації користувача.

Чому компанії впроваджують Zero Trust?

Компанії впроваджують модель безпеки Zero Trust для захисту від складних і все більш витончених кіберзагроз. Це усуває обмеження традиційних моделей безпеки на основі периметра, які включають відсутність безпеки внутрішнього мережевого трафіку (east-west), безумовну довіру до інсайдерів і відсутність належної видимості.

Нульова довіра підвищує рівень безпеки організації, пропонуючи:

- Покращення стану безпеки. Організації можуть покращити свій стан безпеки, постійно збираючи дані про мережевий трафік, запити на доступ та дії користувачів/систем у своєму середовищі.

- Захист від внутрішніх загроз. Zero Trust гарантує, що кожен користувач в межах мережевого периметра проходить автентифікацію перед наданням доступу за принципом «ніколи не довіряй, завжди перевіряй».

- Адаптацію до віддаленої роботи. Нульова довіра підвищує захищеність організацій, що працюють віддалено, надаючи пріоритет перевірці ідентичності, безпеці та безперервному моніторингу кожного пристрою/користувача.

- Відповідність вимогам. Допомагає організаціям дотримуватися вимог, забезпечуючи суворий контроль, безперервний моніторинг і захист даних відповідно до нормативних стандартів.

- Пом’якшення наслідків порушень. Впроваджуючи автоматизовані механізми реагування, організації можуть швидко обмежити права доступу для скомпрометованих облікових записів і пристроїв. Це стримує потенційні збитки і зменшує загальний вплив порушення.

Як використовувати Wazuh для забезпечення Zero Trust захисту

Wazuh – це платформа безпеки з відкритим вихідним кодом, яка пропонує об’єднані можливості XDR і SIEM для робочих навантажень у хмарних і локальних середовищах.

Можливості Wazuh допомагають організаціям захистити свої ІТ-середовища від різних загроз, що робить його вдалим рішенням при застосуванні моделі нульової довіри. Завдяки моніторингу в режимі реального часу, автоматизованому реагуванню на інциденти та широкій видимості поведінки користувачів і конфігурацій системи, Wazuh дозволяє виявляти потенційні порушення та реагувати на них до загострення ситуації. Нижче наведено кілька випадків використання Wazuh для забезпечення Zero Trust захисту.

Виявлення зловживань законними інструментами

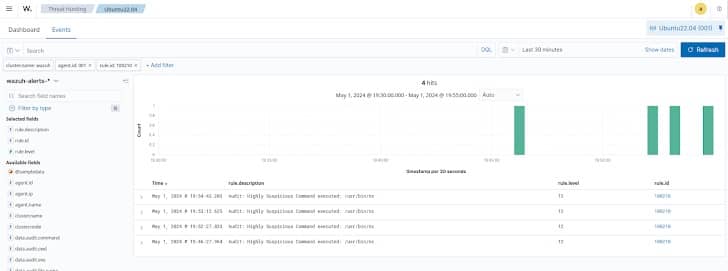

Можливості Wazuh, такі як моніторинг системних викликів, оцінка конфігурації безпеки (SCA) та аналіз даних журналів, можуть бути використані для виявлення зловживань законними інструментами.

Функція моніторингу системних викликів аналізує доступ до файлів, виконання команд і системні виклики на кінцевих точках Linux. Це допомагає мисливцям за загрозами (threat hunters (TH)) виявляти, коли довірені інструменти використовуються в зловмисних цілях, таких як розширення привілеїв або несанкціоноване виконання скриптів.

Wazuh SCA оцінює конфігурацію системи, щоб виявити неправильні елементи, які можуть бути використані зловмисниками. Скануючи вразливості, такі як непотрібні служби, слабкі політики паролів або небезпечні мережеві конфігурації, SCA зменшує поверхню атаки і запобігає зловживанню легальними інструментами.

Netcat – це інструмент, який широко використовується зловмисниками для створення бекдорів, сканування портів, передачі файлів і створення зворотної оболонки (reverse shell) для віддаленого доступу. Wazuh може відстежувати і сповіщати про підозріле використання команд.

Як показано вище, кожного разу, коли виконується команда nc, Wazuh генерує сповіщення, яке дозволяє мисливцям за загрозами (threat hunters) бачити виконану команду та її результати.

Виявлення початкового доступу

Wazuh використовує свої можливості збору даних журналів для зведення журналів з різних джерел в ІТ-середовищі. Він збирає, аналізує і зберігає журнали з кінцевих точок, мережевих пристроїв і додатків, а також виконує аналіз в режимі реального часу.

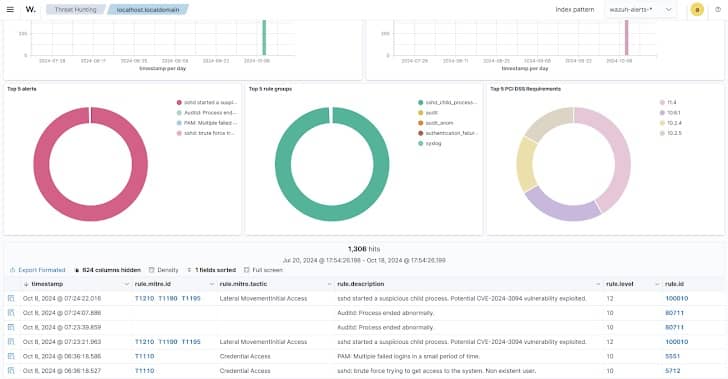

CVE-2024-3094 – це критична уразливість у версіях 5.6.0 та 5.6.1 XZ Utils, широко використовуваного інструменту для стиснення даних. Причиною стала атака на ланцюжок поставок, яка впровадила в програмне забезпечення бекдор, що дозволило отримати несанкціонований віддалений доступ до систем. Зокрема, він використовує бібліотеку liblzma, залежну від OpenSSH, що дозволяє зловмисникам виконувати довільні команди через SSH до автентифікації. Це може призвести до віддаленого виконання коду (RCE), що ставить під загрозу безпеку системи.

Wazuh виявляє і надсилає журнали про потенційно шкідливі sshd-процеси за допомогою налаштовуваних декодерів і правил. Такий підхід допомагає на ранніх стадіях виявляти спроби експлуатації цієї вразливості.

Як показано вище, після аналізу сервісу sshd, Wazuh виявляє і позначає аномальні шаблони активності.

Реагування на інциденти

Платформа Wazuh покращує реагування на інциденти для команд захисту, забезпечуючи видимість подій у режимі реального часу, автоматизуючи дії з реагування та зменшуючи відчуття втомленості від оповіщень про загрозу.

Використовуючи функцію активної протидії, Wazuh дозволяє командам ефективно керувати інцидентами за допомогою автоматизованих скриптів, які можуть бути активовані для будь-якої сконфігурованої події.

Висновок

Оскільки конфіденційні дані та додатки тепер розподілені між декількома серверами та середовищами, поверхня атаки розширилася. Це робить організації більш вразливими до витоків даних, програм-вимагачів та нових загроз. Організації, які застосовують модель безпеки Zero Trust, можуть створити посилений механізм кіберзахисту від мінливих загроз.

Об’єднана платформа XDR та SIEM Wazuh може реалізувати деякі аспекти цього підходу, використовуючи, серед іншого, збір даних журналів, виявлення вразливостей та автоматизоване реагування на інциденти.