Об’єкти групової політики Windows (GPO)

Об’єкти групової політики Windows (GPO) – це функція в операційних системах Microsoft Windows, яка представляє набір параметрів політики. Це дозволяє адміністраторам точно налаштовувати конфігурації операційної системи облікових записів користувачів і комп’ютерів у мережі Active Directory організації. Об’єкти групової політики створюються в контролері домену та застосовуються до користувачів на основі їхньої позиції в дереві домену. Об’єкти групової політики можуть виконувати різні завдання, включаючи розгортання програмного забезпечення на робочих станціях користувачів і застосування політик конфігурації безпеки для користувачів і комп’ютерів.

В цій публікації розберемось, як розгорнути агент Wazuh в інфраструктурі Windows Active Directory (AD) за допомогою об’єктів групової політики. Агент Wazuh опубліковано як пакет Microsoft Software Installer (MSI). Пакет виконується інсталятором Windows (msiexec.exe), який відповідає за реєстрацію та налаштування програмного забезпечення на кінцевій точці.

Інфраструктура

- Налаштована і готова до використання остання версія віртуальної машини Wazuh OVA, що включає основні компоненти рішення (сервер, indexer, дешборд).

- Контролер домену Windows Server 2019 або новішої версії, на якому розміщується інфраструктура Active Directory. Він також містить консоль керування груповою політикою, яка містить об’єкти групової політики. У цій публікації використовується доменне ім’я wazuhtests.com.

- Кінцева точка Windows 11, зареєстрована в Active Directory. Це кінцева точка для встановлення агента Wazuh.

- Обліковий запис користувача в Active Directory з правами локального адміністратора на кінцевій точці Windows 11. Будемо використовувати цей обліковий запис користувача для встановлення Orca та примусового оновлення групової політики.

Конфігурація

Налаштовуємо сервер Wazuh для реєстрації агентів за допомогою визначеного пароля. Потім ми завантажуємо та налаштовуємо Orca на кінцевій точці Windows 11 для створення файлу MST. GPO, створені на сервері Windows, на якому розміщено Active Directory, використовує файл MST для розгортання агента Wazuh на кінцевій точці Windows. Крім того, потрібно створити GPO для активації служби Wazuh із сервера Windows.

Wazuh server

Виконайте наступні кроки, щоб налаштувати сервер Wazuh для реєстрації агентів Wazuh за допомогою автентифікації паролем.

1. Увімкніть параметр автентифікації за паролем, змінивши значення параметра use_password з no на yes у розділі файлу конфігурації /var/ossec/etc/ossec.conf:

<auth>

<use_password>yes</use_password>

</auth>2. Створіть файл authd.pass у шляху /var/ossec/etc/. У цьому файлі зберігається пароль, який використовується під час реєстрації агента Wazuh. Встановлюємо пароль BlueWolf у файлі. Ви можете встановити будь-який пароль для реєстрації агента Wazuh.

# echo BlueWolf > /var/ossec/etc/authd.pass3. Змініть дозволи та права власності на файл /var/ossec/etc/authd.pass за допомогою такої команди:

# chmod 640 /var/ossec/etc/authd.pass

# chown root:wazuh /var/ossec/etc/authd.pass4. Перезапустіть менеджер Wazuh, щоб застосувати зміни:

# systemctl restart wazuh-manager Windows endpoint

Виконуємо наступну конфігурацію на кінцевій точці Windows, використовуючи обліковий запис домену з правами локального адміністратора, щоб увімкнути розгортання агента Wazuh через GPO. Використовуємо кінцеву точку Windows для завантаження як Orca, так і агента Wazuh, оскільки доступ до Інтернету зазвичай обмежено на більшості контролерів домену згідно з найкращими методами безпеки. Створюємо спільну мережеву папку на сервері Windows і скопіюємо до неї завантажений агент Wazuh для процесу встановлення за допомогою GPO:

- Завантажте та встановіть Orca. (Він постачається разом із компонентами Windows SDK для розробників Windows Installer). Orca – графічний редактор таблиць бази даних для створення та редагування пакетів інсталятора Windows. Він використовується для створення спеціального файлу Microsoft Transform (MST). Він розташований із назвою інсталятора Orca-x86_en-us.msi у підкаталозі bin папки Windows Kits у шляху C:\Program Files (x86)\Windows Kits\10\bin\10.0.22621.0\x86.

- Завантажте останню версію агента Wazuh у локальну папку кінцевої точки Windows.

Налаштування інсталятора агента Wazuh за допомогою Orca

Потрібно виконати наступні кроки, щоб налаштувати файл інсталятора агента Wazuh і кастомізований файл Microsoft Transform (MST). Формат пакета агента Wazuh MSI містить базу даних параметрів і фактичну програму та утиліти інсталяції. Щоб автоматизувати встановлення агента, потрібно створити файл MST, щоб змінити базу даних параметрів під час встановлення.

1. Перейдіть до C:\Program Files (x86)\Windows Kits\10\bin\10.0.22621.0\x86 і запустіть Orca-x86_en-us.msi, щоб інсталювати програму.

2. Перейдіть до C:\Program Files (x86)\Orca та запустіть програму Orca.exe.

- Натисніть «File» і відкрийте пакет MSI агента Wazuh за допомогою Orca. Інтерфейс показує внутрішню базу даних MSI з параметрами персоналізації інсталяції пакета.

- Клацніть на «Property» таблиць (тут розташовані параметри MSI).

3. Натисніть «Transform» > «New Transform». У полі «Property» клацніть правою кнопкою миші поле таблиці та виберіть «Add Row». Відкриється нове діалогове вікно, яке приймає наведені нижче змінні розгортання Wazuh, необхідні для встановлення:

- ADDRESS: <WAZUH_SERVER_IP_ADDRESS> Замініть змінну на IP-адресу вашого сервера Wazuh.

- AUTHD_SERVER: <WAZUH_SERVER_IP_ADDRESS> Замініть змінну на IP-адресу вашого сервера Wazuh.

- PROTOCOL: TCP Встановлює протокол зв’язку між менеджером і агентом. Значення за замовчуванням – TCP.

- PASSWORD: <PASSWORD> Замініть паролем за вашим вибором. Ви можете встановити пароль BlueWolf, якщо раніше використовували його як пароль для реєстрації.

4. Збережіть файл MST, натиснувши «Transform» > «Generate Transform» і збережіть його як custom.mst. У виділених полях показано додані змінні розгортання агента Wazuh.

Windows server

Щоб розгорнути MSI агента Wazuh, створіть спільну мережеву папку та об’єкти групової політики.

Створення мережевої спільної папки

Створюємо мережеву спільну папку, щоб надати доступ до інсталятора MSI кінцевій точці Windows для розгортання агента Wazuh. Об’єкт групової політики, застосований до кінцевої точки Windows у домені, використовуватиме інсталятор для встановлення агента. Папка також полегшує початкову копію інсталятора агента Wazuh і файлів custom.mst на сервер Windows.

1. Створіть папку з назвою DC у будь-якому каталозі на сервері Windows. Наприклад, папка в каталозі C:\Users\<USERNAME>\Desktop.

Клацніть папку правою кнопкою миші та виберіть «properties». Перейдіть на вкладку «Sharing», натисніть «Share» та призначте необхідні дозволи. Ви можете додати обліковий запис одного користувача або групу, що містить користувачів, яким потрібен доступ до спільної папки, і призначити дозволи на читання/запис. Потім натисніть «Advanced Sharing», виберіть «Share this folder», натисніть «Apply» та «ОК». Тут додали групу автентифікованих користувачів, яка містить усіх користувачів, чиї особи були автентифіковані під час входу в кінцеву точку в домені Wazuhtests.com.

3. Скопіюйте інсталятор агента Wazuh MSI і файл custom.mst до спільної папки DC.

4. Переконайтеся, що створена спільна мережева папка доступна з робочої станції Windows, натиснувши Win+R на клавіатурі та ввівши шлях до спільної папки. Мережевий шлях до спільної папки, яку створили на кроці вище, це \\Win-0aeqj5brr86\dc. Зверніть увагу на свій мережевий шлях, оскільки він знадобиться під час створення GPO для розгортання агента Wazuh.

Створення об’єктів групової політики

Виконуємо такі кроки, щоб створити GPO в AD і застосувати політику до організаційного підрозділу (OU) або домену. Створюємо Wazuh OU, додаємо кінцеву точку Windows, а потім застосовуємо GPO до OU.

1. Клацніть піктограму Windows на панелі меню, а потім виберіть «Windows Administrative Tools» > «Active Directory Users and Computers».

- Клацніть правою кнопкою миші Wazuhtests.com і виберіть «New» > «Active Directory Users and Computers» > «Organizational Unit».

- Введіть ім’я Wazuh, а потім натисніть «OK».

2. Клацніть «Find objects in Active Directory Domain Services», а потім виберіть Wazuhtests.com із «In».

- Натисніть «Find» > «Computers» > «Find Now».

- Клацніть правою кнопкою миші на кінцевій точці WINDOWS 11 і виберіть «Move», потім виберіть «Wazuh» і натисніть «ОК».

3. Натисніть Win+R на клавіатурі та введіть gpmc.msc, а потім натисніть «OK», щоб запустити консоль редактора керування груповою політикою на контролері домену.

4. Розгорніть «Forest:Wazuhtest.com», потім Domains, потім Wazuhtests.com на панелі керування груповою політикою та клацніть правою кнопкою миші «Group Policy Objects». Виберіть «New», назвіть політику Wazuh agent deployment і використовуйте «None» як Source Starter GPO.

5. Клацніть правою кнопкою миші політику Wazuh agent deployment і виберіть «Edit». Відкриється «Group Policy Management Editor Wizard». Виберіть «Computer Configuration» > «Policies» > «Software Settings» > «Software installation» та клацніть правою кнопкою миші «New» > «Package».

6. Введіть мережевий шлях для спільної папки, яку створили раніше, і виберіть інсталятор агента Wazuh MSI. Вам буде запропоновано вибрати режим розгортання. Виберіть «Advanced» та натисніть «OK».

7. Додайте файл custom.mst на вкладці «Modification» і натисніть «OK». Закрийте «Group Policy Management Editor».

8. Застосуйте GPO агента Wazuh до організаційного підрозділу, де знаходиться кінцева точка Windows 11. Щоб виконати цю дію, клацніть правою кнопкою миші назву організаційного підрозділу та виберіть «Link an Existing GPO», а потім виберіть «Wazuh agent deployment» і натисніть «OK». Тут ми зв’язуємо GPO з Wazuh OU, що містить кінцеву точку Windows 11.

9. Виконайте наведену нижче команду на кінцевій точці Windows 11 з правами адміністратора, щоб застосувати політику Wazuh agent deployment:

> gpupdate /force Для неінтерактивного параметра ви можете використати таку команду. Ця команда блокує інтерактивну підказку під час процесу оновлення групової політики. Це корисно під час ініціювання оновлення без втручання користувача або під час створення скрипту процесу. Однак пам’ятайте, що процес інсталяції або оновлення може набрати чинності лише після наступного перезавантаження системи або коли користувач увійде в систему:

> echo N | gpupdate /forceАктивація агента Wazuh

Потрібно виконати наступні дії, щоб створити групову політику в AD для активації агента Wazuh. Це найбільш корисно, коли є багато агентів Wazuh, і було б важко активувати їх окремо.

1. Розгорніть домен Wazuhtests.com на панелі «Group Policy Management» та клацніть правою кнопкою миші «Group Policy Objects». Виберіть «New», назвіть політику Wazuh agent activate і використовуйте «None» як «Source Starter GPO».

2. Клацніть правою кнопкою миші Wazuh agent activate і виберіть «Edit». Відкриється «Group Policy Management Editor». Виберіть «Computer Configuration» > «Preferences» > «Control Panel Settings» > «Services».

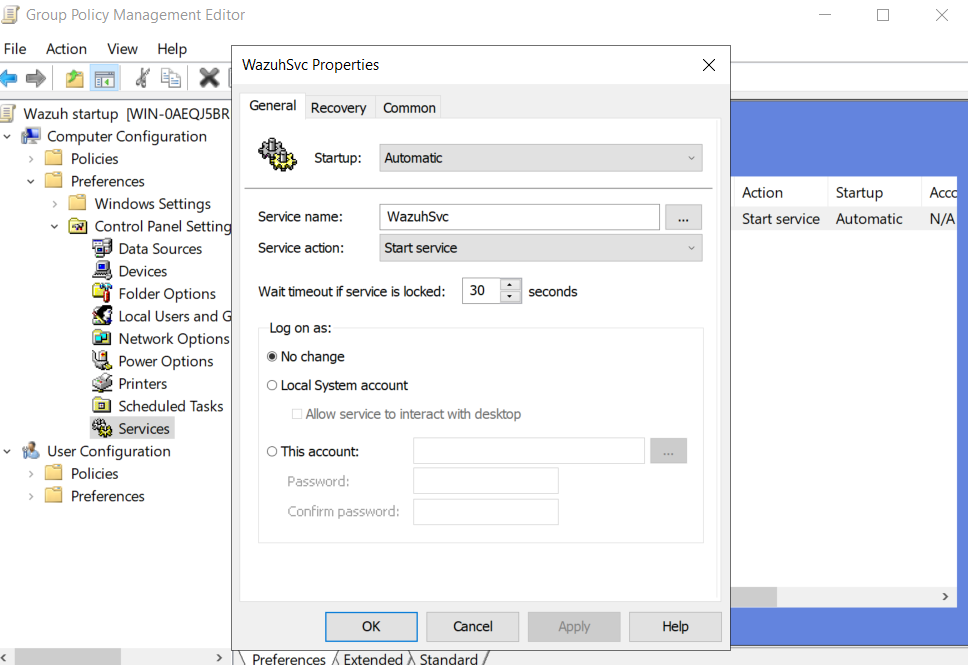

3. Клацніть правою кнопкою миші на «Services» і виберіть «New» > «Service». Встановіть «Service name» як WazuhSvc і «Service action» як «Start service» на вкладці «General».

4. Виберіть вкладку «Recovery» та встановіть для всіх трьох параметрів відновлення «Restart the Service». Натисніть «OK» і закрийте «Group Policy Management Editor».

5. Застосуйте GPO для активації агента Wazuh до OU, де знаходиться кінцева точка Windows 11. Щоб виконати цю дію, клацніть правою кнопкою миші назву OU та виберіть «link an Existing GPO», а потім виберіть Wazuh agent activate і натисніть «OK».

6. Виконайте наведену нижче команду з обліковим записом локального адміністратора на кінцевій точці Windows 11, щоб застосувати політику Wazuh agent activate:

> gpupdate /force Для неінтерактивного параметра ви можете використати таку команду. Ця команда блокує інтерактивну підказку під час процесу оновлення групової політики. Це корисно під час ініціювання оновлення без втручання користувача або під час створення скрипту процесу. Однак пам’ятайте, що процес інсталяції або оновлення може набрати чинності лише після наступного перезавантаження системи або коли користувач увійде в систему:

> echo N | gpupdate /forceC:\Users\wazuh> gpupdate /force

Updating policy...

Computer Policy update has completed successfully.

User Policy update has completed successfully.Крім того, виконайте наведену нижче команду з правами адміністратора на кінцевій точці Windows 11, щоб запустити службу агента Wazuh:

> NET START WazuhSvcЩо отримуємо:

Виконайте команду /var/ossec/bin/agent_control—l на терміналі сервера Wazuh, щоб показати, що агент зареєстрований на сервері Wazuh.

> Команда

[root@wazuh-server wazuh-user]# /var/ossec/bin/agent_control -l> Результат

Wazuh agent_control. List of available agents:

ID: 000, Name: wazuh-server (server), IP: 127.0.0.1, Active/Local

ID: 001, Name: Windows11, IP: any, Active

List of agentless devices:

[root@wazuh-server wazuh-user]#Після запуску служби агента Wazuh отримуємо візуалізацію агента на інформаційній панелі Wazuh.