Дії щодо запобігання та виявлення атак програм-вимагачів є обов’язковими для безпеки системи. У цій статті ми розглянемо, як Wazuh може допомогти виявити поточні атаки програм-вимагачів за допомогою модуля моніторингу цілісності файлів.

Останніми роками повідомлялося про збільшення хвилі атак із використанням програм-вимагачів, націлених на різні сектори бізнесу. Цей конкретний тип зловмисного програмного забезпечення призначений для заборони доступу до комп’ютерної системи або даних за допомогою шифрування, доки не буде сплачено викуп.

Програми-вимагачі зазвичай поширюються через фішинг електронної пошти та спам (повідомлення з посиланнями на зламані вебсайти або шкідливі вкладення). Крім того, деякі сімейства програм-вимагачів, як-от WannaCry, використовують експлойти для зараження інших систем у мережі, тобто їм не потрібна допомога людини для поширення. Щоб уникнути програм-вимагачів, рекомендується оновлювати та належним чином захищати свої системи, регулярно створювати резервні копії даних і навчати кінцевих користувачів безпеці. Модулі, які допомагають запобігати та виявляти програми-вимагачі:

- Виявлення вразливості без сканування: ідентифікує вразливі системи та програми, співвідносячи дані інвентаризації з добре відомими CVE.

- Оцінка конфігурації безпеки: використовується для виявлення погано налаштованих систем. Він періодично перевіряє конфігурацію, дотримуючись належних практик та таких стандартів, як CIS.

- Моніторинг цілісності файлів: відстежує зміни у файловій системі та може використовуватися для виявлення наявності шкідливих файлів.

Події в файловій системі під час атаки програм-вимагачів

Під час атаки програма-вимагач виконує такі дії:

- Читає вміст файлу

- Шифрує вміст та записує його в новий файл

- Видаляє вихідний файл

Оскільки моніторинг цілісності файлів Wazuh може контролювати додавання, зміни та видалення файлів у каталогах, Wazuh може легко виявити, що під час шифрування створюються нові файли, а вихідні видаляються. Якщо надходить велика кількість сповіщень про створення та видалення файлів, ми можемо зіткнутися з атакою програм-вимагачів.

Виявлення програм-вимагачів за допомогою Wazuh шляхом моніторингу файлової системи

Давайте перевіримо роботу модуля моніторингу цілісності файлів Wazuh на практиці. Для цього спеціалісти компанії створили скрипт Python для імітації атаки програм-вимагачів (файл можна завантажити за посиланням). Для скрипту потрібний Python 3 і пакет криптографії.

Крок 1: Підготувати тестове середовище

Спочатку ми створюємо каталог /home/vagrant/test:

[root@agent01 vagrant]# mkdir -p /home/vagrant/test

Нам потрібно налаштувати агент Wazuh для моніторингу цього каталогу:

<syscheck>

<directories check_all=”yes” whodata=”yes”>/home/vagrant/test</directories>

</syscheck>

Зверніть увагу, що ми ввімкнули whodata. Це змусить агент Wazuh використовувати інтеграцію з ядром операційної системи, щоб повідомляти про зміни файлів у режимі реального часу та надавати докладну інформацію про те, хто та як ці зміни були внесені.

Перезапустіть агент, щоб застосувати зміни:

[root@agent01 vagrant]# systemctl restart wazuh-agent

Ми створюємо декілька файлів і підкаталогів у нашому агенті. За замовчуванням скрипт додасть 10 каталогів з 20 файлами по 1 КБ кожен у /home/vagrant/test:

[root@agent01 vagrant]# python3 wazuh-ransomware-poc.py prepare

Тепер можна перерахувати створені каталоги та файли:

[root@agent01 vagrant]# ls -lRh /home/vagrant/test/ /home/vagrant/test/:

total 40K

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_00

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_01

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_02

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_03

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_04

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_05

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_06

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_07

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_08

drwxr-xr-x. 2 root root 4.0K Nov 28 14:27 Directory_09

/home/vagrant/test/Directory_00:

total 80K

-rw-r–r–. 1 root root 1.0K Nov 28 14:27 File_00.txt

-rw-r–r–. 1 root root 1.0K Nov 28 14:27 File_19.txt

/home/vagrant/test/Directory_01:

total 80K

-rw-r–r–. 1 root root 1.0K Nov 28 14:27 File_00.txt

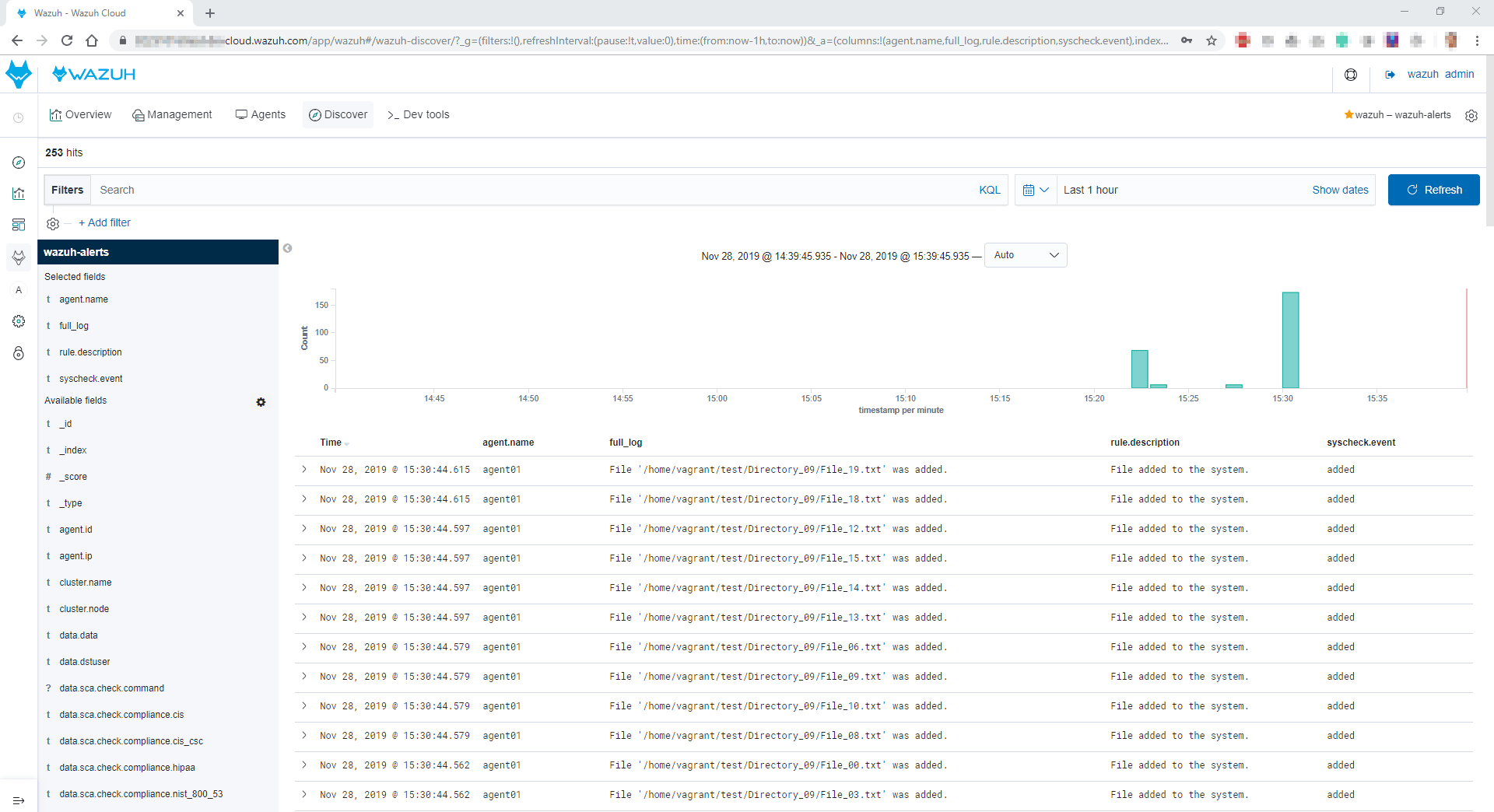

З інтерфейсу користувача Wazuh ми можемо побачити нові файли:

Крок 2: Симуляція атаки

Тепер настав час змоделювати атаку програм-вимагачів. Наступна команда зашифрує кожен файл у /home/vagrant/test і видалить оригінальний:

[root@agent01 vagrant]# python3 wazuh-ransomware-poc.py attack

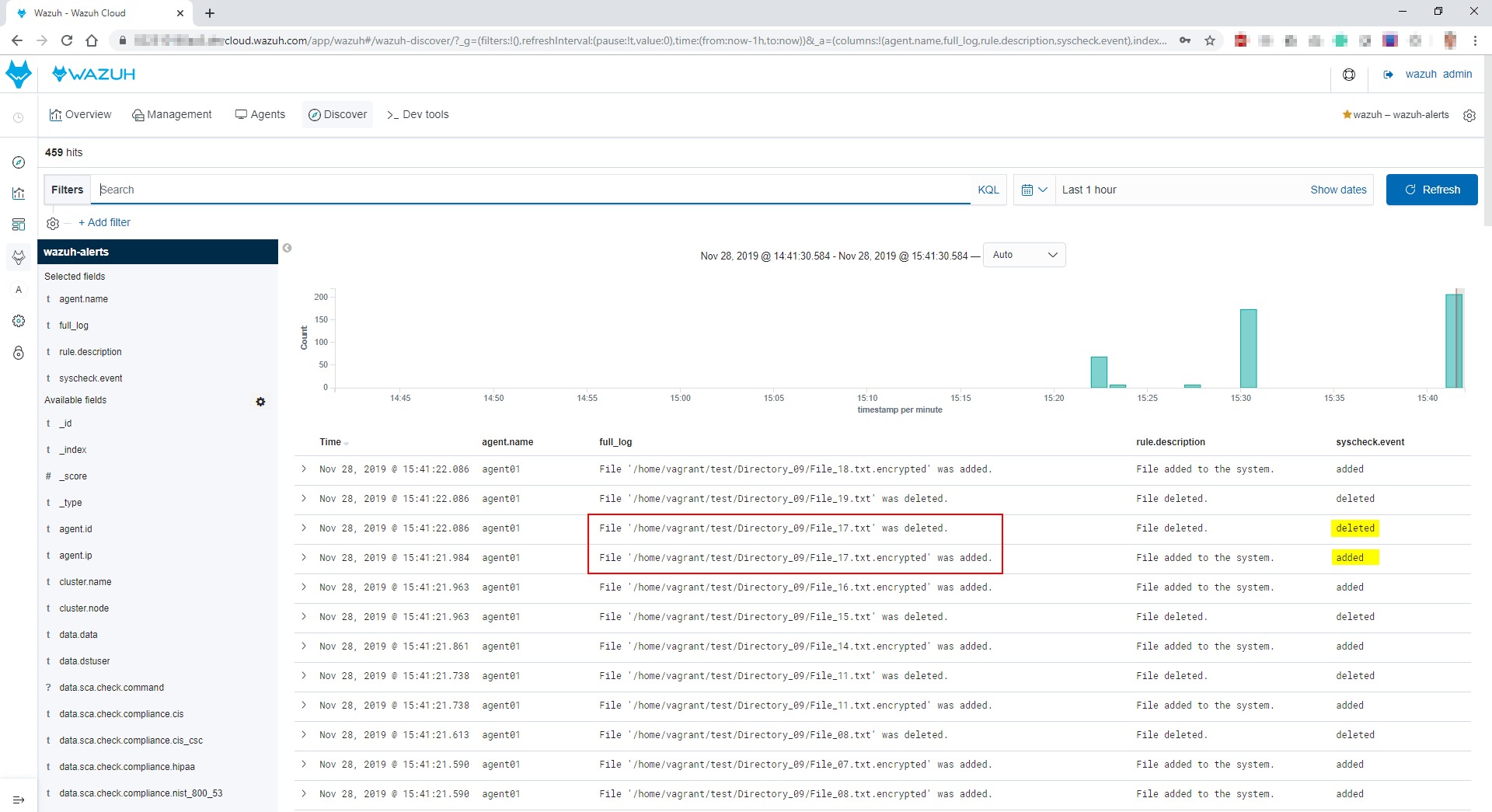

В інтерфейсі користувача Wazuh ми бачимо два типи сповіщень про моніторинг цілісності файлів: додані та видалені.

Wazuh успішно виявив події, які виникають під час атаки в цій симуляції.

Моніторинг сповіщень Wazuh і налаштування тригерів

Ми бачили, що Wazuh здатний виявляти події, спричинені атакою програм-вимагачів, але людині все одно може бути важко дізнатися, коли відбувається атака. Ось чому варто автоматично запускати сповіщення, коли виявляється така ситуація. Для цього ми використовуємо функцію оповіщення Open Distro (безкоштовна альтернатива Elastic Watchers з відкритим кодом).

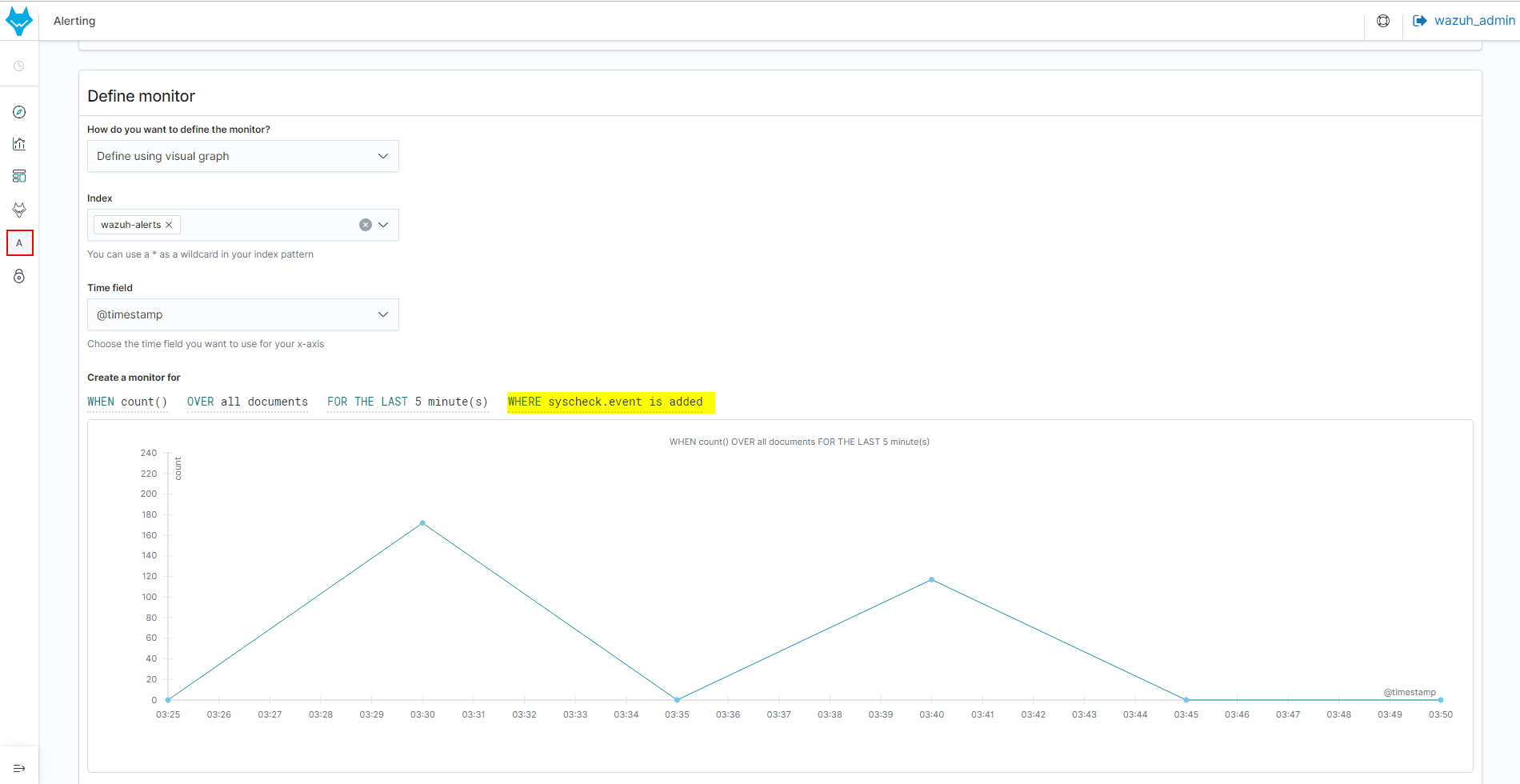

Спочатку ми створюємо/визначаємо інструмент спостереження (монітор) для сповіщень про додані файли (фільтр: syscheck.event is added):

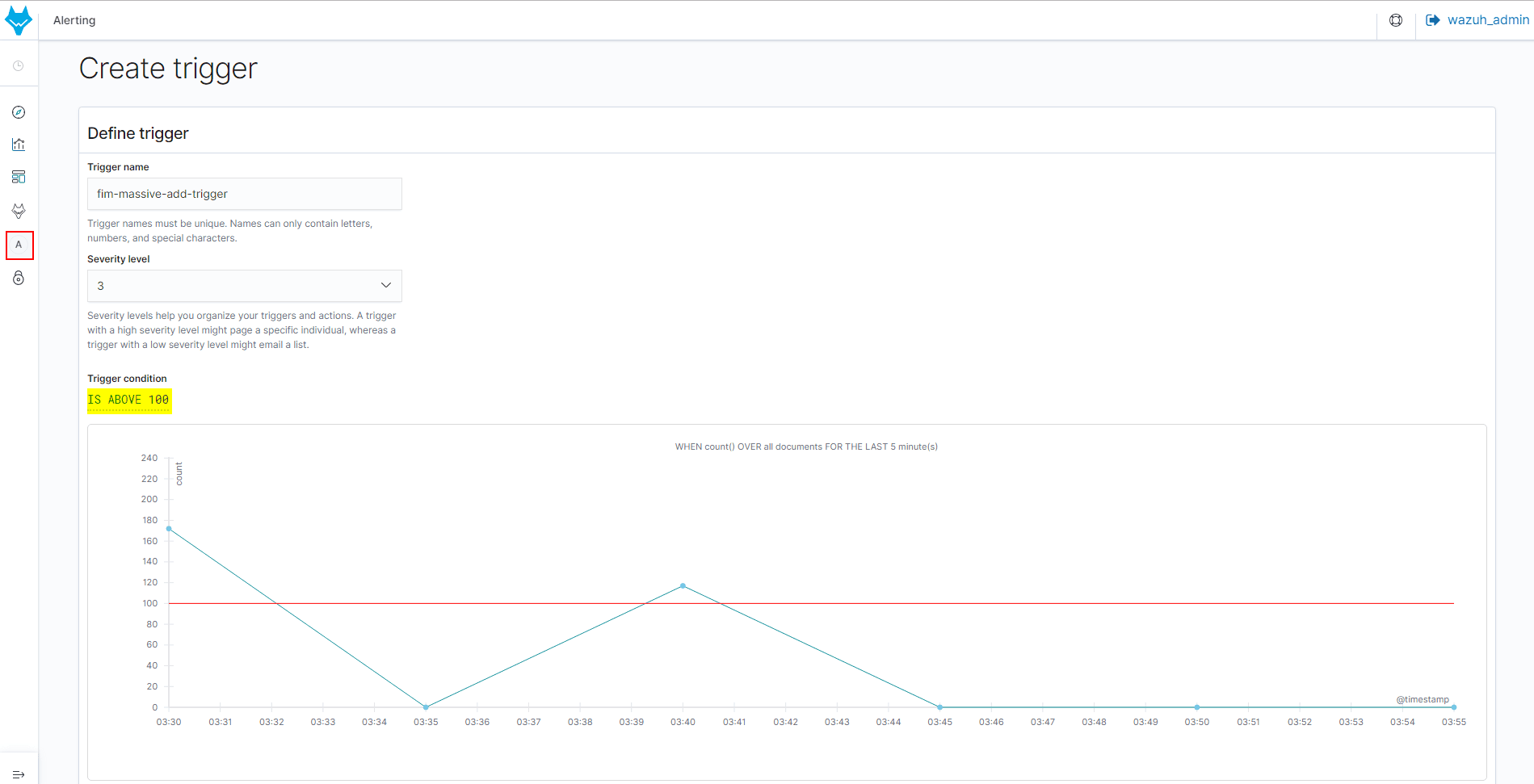

Потім для попереднього визначеного монітора ми створюємо тригер, встановлюючи умову (наприклад, понад 100). Ви можете налаштувати цей параметр відповідно до власних потреб:

Нарешті, ми створюємо ще один монітор для сповіщень про видалення файлів (фільтр: syscheck.event is deleted) і відповідний тригер.

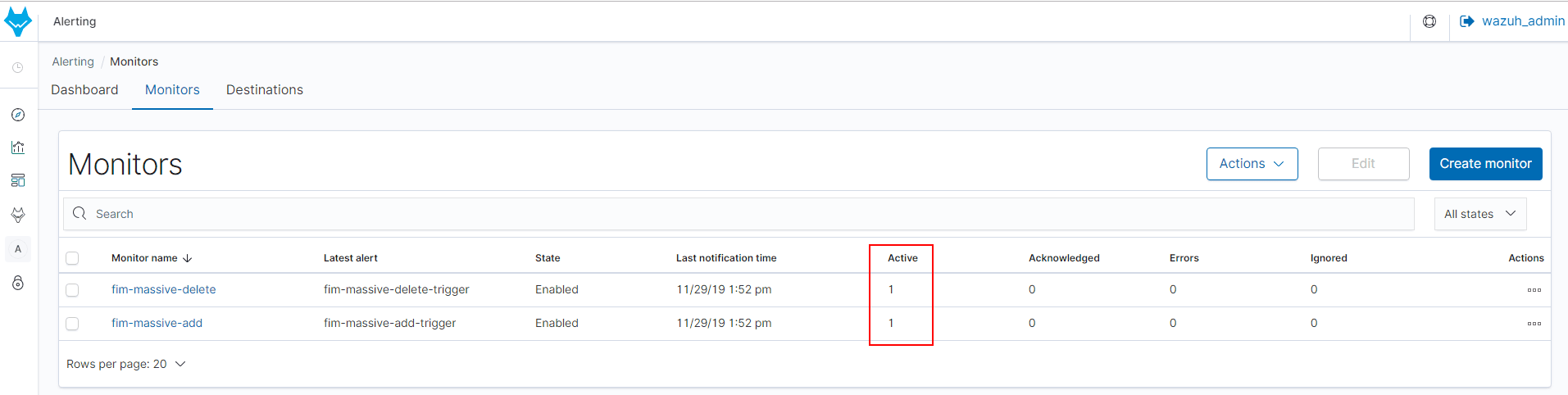

Наступного разу, коли Wazuh виявить таку підозрілу поведінку, ми побачимо обидва монітори з активним статусом одночасно:

Крім того, ви можете надіслати ці сповіщення стороннім службам, таким як Amazon Chime, Slack, ServiceNow або спеціальний вебхук, використовуючи параметр Action для тригера.

Висновки

Завдяки модулю моніторингу цілісності файлів Wazuh можна швидко реагувати на поточну атаку програм-вимагачів, що має вирішальне значення для безпеки систем.