Клієнт, який використовує брандмауер FortiGate 200F компанії Fortinet з версією прошивки 7.0.16, покладався на традиційні інструменти виявлення вразливостей, в тому числі NVD, для оцінки стану безпеки своєї мережі. Їхні внутрішні процеси відповідності показали пропущену вразливість як хибнонегативне спрацьовування, що є критично важливим і не узгоджується з офіційною публікацією виробника про цей пристрій. Це оманливе відчуття безпеки ледь не призвело до серйозного витоку даних.

Переваги DeviceTotal

| Без DeviceTotal | З DeviceTotal |

| ⚠️ Вразливість не виявлена через хибнонегативний результат | ✅ Виявлено CVE-2025-22862, що стосується FortiGate 200F |

| ⚠️ Можливість виправлення була проігнорована | ✅ Надано рекомендації щодо усунення згідно з порадою безпеки Fortinet |

| ⚠️ Звіт про відповідність не відповідає даним постачальника | ✅ DeviceTotal також рекомендує останню версію мікропрограми |

| ⚠️ Ризик зламу через «сліпу зону» | ✅ Ризик усунуто до виникнення загрози, з щоденним оновленням даних про ризики пристрою |

Прогалина у безпеці

- Пристрій, що використовується: FortiGate 200F

- Прошивка: 7.0.16

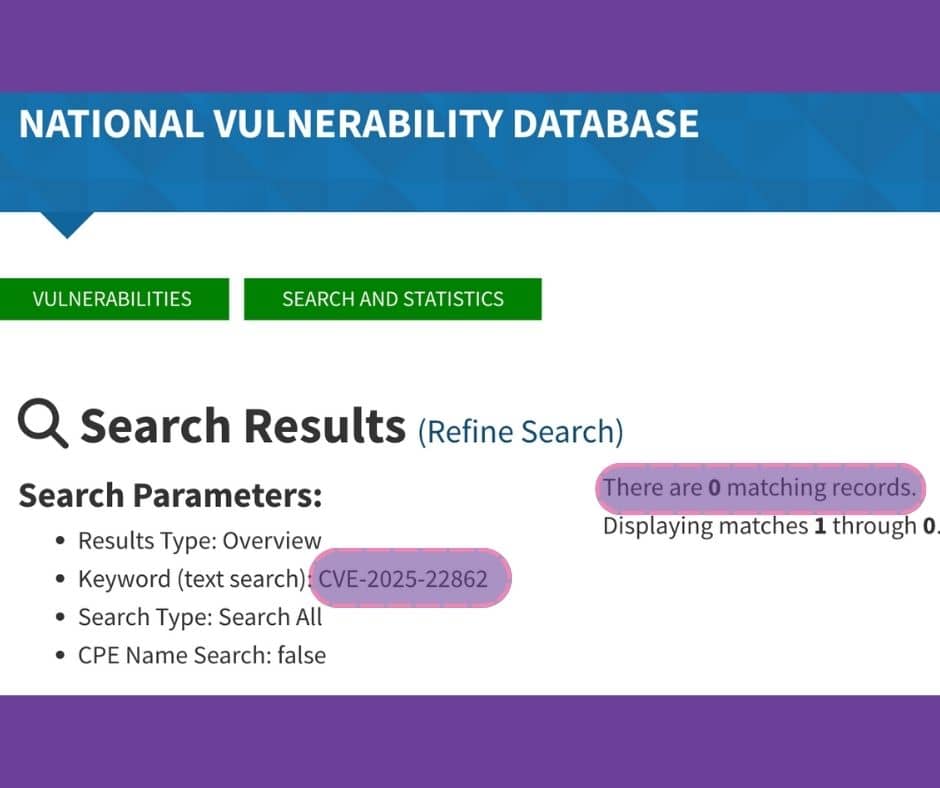

- Джерело пошуку: NVD

- Результат: на момент написання статті DeviceTotal, на NVD не було жодної згадки про продукти Fortinet або FortiGate.

Реальність, виявлена DeviceTotal

Аналітичний рівень DeviceTotal позначив CVE-2025-22862 як такий, що має відношення до FortiGate 200F. Дані були взяті безпосередньо з офіційного ресурсу Fortinet: Fortinet PSIRT Advisory

- Вразливість впливає на FortiGate 200F з прошивкою версії 7.0.16.

- Проблема була оприлюднена під номером FG-IR-24-385.

- Оцінка ризику: Критичний для клієнта DeviceTotal.

- NVD не пов’язувала цю CVE з Fortinet на момент огляду, і на момент написання цього кейсу.

Результат

Завдяки DeviceTotal команда безпеки була попереджена про вразливість до її експлуатації, що дозволило їм:

- Проактивно виправити вразливість

- Точно оновити оцінки ризиків для активів

- Забезпечити відповідність внутрішньому контролю та аудиту третіх сторін

Цей випадок підкреслює, що NVD сам по собі не є надійним інструментом для покриття вразливостей, особливо в середовищах з великою кількістю постачальників. DeviceTotal заповнив прогалину в аналітиці, точно визначивши CVE та запропонувавши шляхи виправлення, які не були відомі з відкритих джерел.

Чому це важливо?

Інтелектуальний механізм DeviceTotal відстежує не тільки NVD, але й:

- Офіційні рекомендації постачальників

- Постачальників, які не подають звіти про вразливості

- Сповіщення про вразливості нульового дня

- Розширені приватні та засекречені канали

Це дає змогу охопити весь спектр загроз за допомогою:

- Щоденного оновлення даних

- Оцінки ризиків відповідно до конкретних версій прошивки

- Видимості на пристроях IoT, OT, мережевих пристроях і пристроях безпеки

- Шляхів пом’якшення наслідків, навіть коли база NVD є неповною або помиляється