Авторка: Юлія Гриць, Netwrix Brand Manager

Штучний інтелект стрімко входить у повсякденну роботу команд розробки, DevOps, маркетингу та бізнес-аналітики. ChatGPT, Microsoft Copilot, Google Gemini, Claude, Grok та інші чат-боти стали зручними помічниками, але разом із користю з’явився і новий канал витоку даних.

Один необережний copy-paste, і фрагмент вихідного коду, API-ключ або внутрішній документ опиняється за межами контрольованого периметра.

Netwrix Endpoint Protector розширює класичний DLP-підхід і дозволяє контролювати взаємодію користувачів з AI вебінструментами.

Тепер давайте детальніше.

Нова реальність DLP: AI як канал витоку даних

Традиційно DLP фокусувався на:

- USB-носіях

- електронній пошті

- хмарних сховищах

- вебзавантаженнях

Але поява LLM та чат-ботів створили принципово новий вектор ризику:

- введення конфіденційних даних напряму в текстове поле чата

- прикріплення файлів із кодом, логами, конфігураціями

- використання AI без розуміння, куди відправляються і як обробляються дані

Netwrix Endpoint Protector відповідає на цей виклик, впроваджуючи Data Loss Prevention для AI чат-ботів.

Що саме контролює Netwrix Endpoint Protector

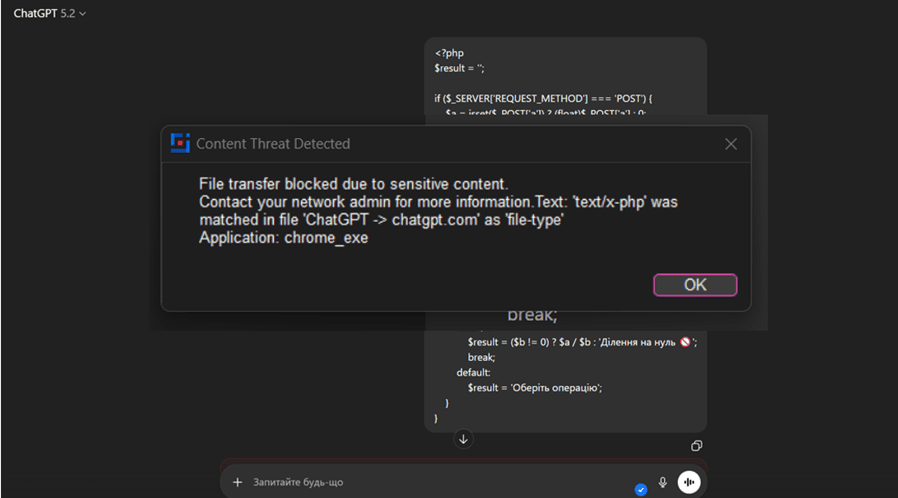

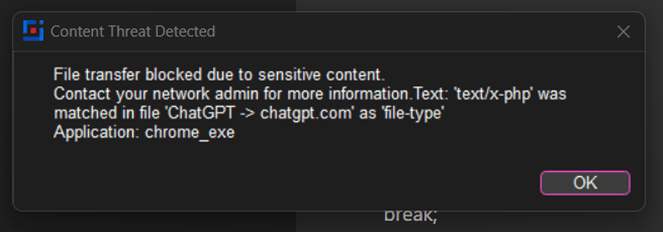

Команда CoreWin на демо-сервері відтворила use-case відправки вихідного коду написаного на PHP до web-версії чат-боту ChatGPT, що буде описаний в цій статті.

Налаштування DLP-політики:

- обираємо потрібну операційну систему для застосування політики

- дію політики вибираємо залежно від потреби реагування (блокування, звіт і т.п.). В нас це блокування та нотифікація користувача

- точки виходу = веббраузери

- обираємо категорію «Вихідний код» в чорних переліках і, в нашому прикладі, PHP

- застосовуємо політику до об’єктів (група, комп’ютер, користувач, або, навіть, комбінацію комп’ютера + користувача)

- Deep Packet Inspection технологія перевірки контенту має бути ввімкнена для цієї політики

- перевіряємо, щоб агент на машині оновив політику і вперед перевіряти 🚀

Тепер проведемо симуляцію відправки коду у вигляді промпту або файлу

1. Контроль текстових промптів (Paste / Typing)

Netwrix Endpoint Protector аналізує текст, який користувач вводить або вставляє у вебверсію ChatGPT:

- вихідний код (як в нашій політиці)

- конфіденційні ключі

- персональні дані

- службову інформацію, яку ви налаштуєте блокувати

Цей контроль працює в реальному часі, ще до фактичної відправки даних з UI чат-боту на сервер.

2. Контроль вкладених файлів

DLP-політики поширюються і на файли, які користувач намагається:

завантажити в ChatGPT -> прикріпити до Copilot, Gemini, Claude тощо

Netwrix Endpoint Protector може:

- блокувати завантаження файлів із чутливим контентом

- дозволяти лише певні типи файлів

- логувати інциденти для подальшого аналізу

Як це працює технічно

Ключовим елементом контролю є Deep Packet Inspection (DPI).

Що таке DPI в контексті Endpoint Protector

Deep Packet Inspection – це технологія глибокого аналізу мережевого трафіку, яка дозволяє:

- аналізувати не лише заголовки, а й вміст переданих даних

- розпізнавати тип інформації у зашифрованих HTTPS-сесіях

- застосовувати DLP-політики на рівні контенту, а не просто доменів або додатків

У випадку з чат-ботами DPI використовується для:

- аналізу тексту, що передається в чат

- виявлення патернів коду (наприклад, source code, SQL, scripts)

- застосування контентних правил до AI-запитів

Тобто Netwrix Endpoint Protector не просто «бачить ChatGPT», а розуміє, що саме туди відправляється.

Варто підкреслити, що це не банальний keyword DLP.

Підтримувані механізми детекції:

- Content Classification (типи файлів, мови програмування)

- Pattern Matching (regex для API keys, tokens, credentials)

- Context-aware detection:

- – структура коду

- – синтаксичні патерни (function, class, import, SELECT, etc.)

- Fingerprinting / Exact Data Match (за потреби)

Що фіксується при інциденті:

- користувач

- endpoint

- application / URL

- тип контенту (source code / file / text)

- action (blocked / monitored / allowed)

- timestamp

Доступний також експорт подій у SIEM та кореляція з іншими DLP / EDR подіями

Бізнес-цінність для компаній

Впровадження DLP для LLM дозволяє:

- знизити ризик витоку інтелектуальної власності

- забезпечити відповідність вимогам безпеки та комплаєнсу

- дозволити використання AI без повної заборони, але з контролем

- отримати повну видимість AI-активності користувачів

Висновок

Чат-боти на базі великих мовних моделей (LLM) – це не тимчасовий тренд, а новий стандарт роботи. Так, хайп спаде, але використання чат-ботів вже нікуди не подінеться. І без контролю вони легко стають невидимим каналом витоку даних.

Netwrix Endpoint Protector пропонує зрілий і практичний підхід:

- контроль промптів

- контроль вкладень

- Deep Packet Inspection

- підтримку ключових AI-платформ

Це дозволяє організаціям безпечно інтегрувати AI в бізнес-процеси без компромісів для безпеки.

Ви можете переглянути відеодемонстрацію прикладу блокування передачі програмного коду в ChatGPT із використанням Netwrix Endpoint Protector: