В нафтогазовій галузі кожна година простою означає втрату видобутку та зростання ризиків, пов’язаних з комплаєнсом. Критично важливі активи OT, зокрема контролери Rockwell ControlLogix 5580, широко використовуються на нафтопереробних заводах, трубопроводах і морських платформах.

Коли такі пристрої працюють на застарілих версіях прошивки, одна пропущена вразливість може призвести до серйозних наслідків: від ризиків для безпеки до регуляторних порушень і багатомільйонних операційних збитків.

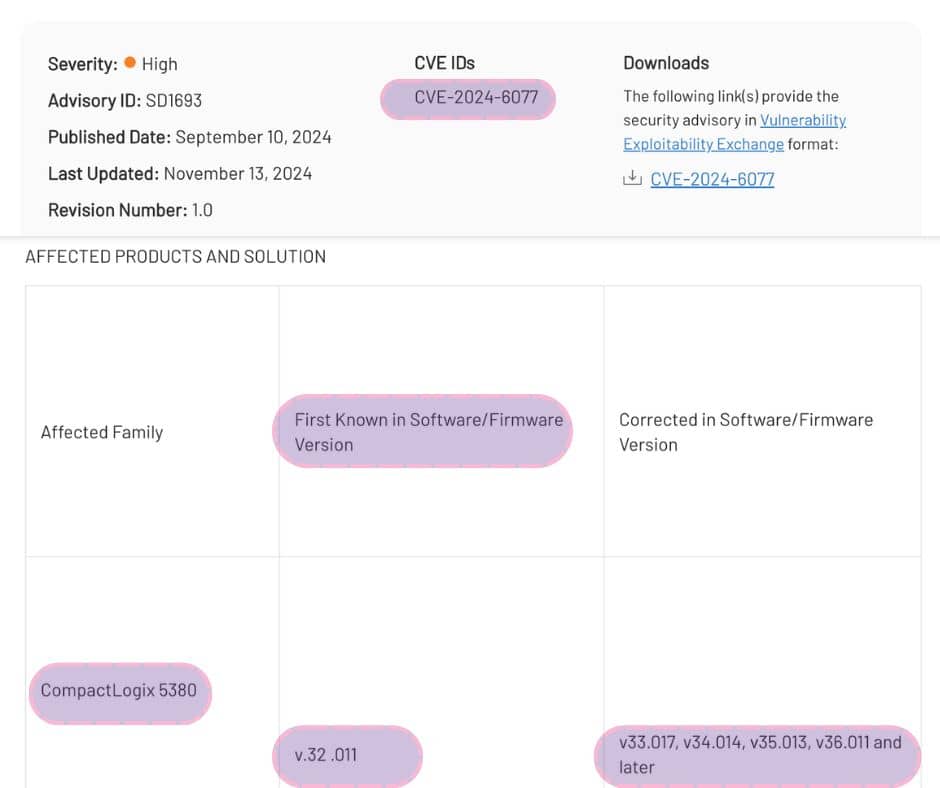

Один із таких випадків стосувався прошивки версії v32.011. В офіційних рекомендаціях компанії Rockwell було підтверджено, що ця версія вразлива до CVE-2024-6077. Водночас у публічних базах даних вразливостей ця проблема була прив’язана до GuardLogix, а не до ControlLogix. Для операторів, які обліковували обладнання саме як ControlLogix, така невідповідність означала, що виробничі контролери виглядали безпечними під час сканувань, хоча насправді це було не так.

Наслідок: небезпечний хибнонегативний результат у масштабі всієї інфраструктури, який залишив критично важливі об’єкти без належного захисту.

| Без DeviceTotal | З DeviceTotal |

| ⚠️ Пропущена вразливість через невідповідність CPE | ✅ CVE-2024-6077 коректно зіставлено з ControlLogix 5580 / 32.011 |

| ⚠️ Відсутня точна інформація щодо усунення | ✅ Підтверджений вендором шлях усунення (виправлено в пізніших версіях згідно з Rockwell SD1693) |

| ⚠️ Звітність, що не відповідає вимогам комплаєнсу і відкладене встановлення виправлень | ✅ Щоденна оцінка ризиків, узгоджена з офіційними повідомленнями про вразливості від виробника |

| ⚠️ Залежність виключно від CPE з NVD | ✅ Підтверджене походження даних (Rockwell SD1693 + NVD) |

Прогалина у безпеці

- Пристрій в експлуатації: Rockwell ControlLogix 5580 (1756-L83E)

- Прошивка: 32.011

- Джерело пошуку: NVD / типовий сканер вразливостей

- Результат: CVE-2024-6077. Прошивка версії 32.011 була зазначена лише для GuardLogix 5580 CPE, а не для ControlLogix 5580. У публічній базі даних версія 33.011 вказана як перша вразлива для пристроїв серії ControlLogix 5580.

Для середовищ OT у нафтогазовій галузі, де пристрої обліковуються саме як ControlLogix, ця вразливість не була позначена. Через це критично важливі з погляду безпеки системи помилково вважалися захищеними.

Реальність, виявлена DeviceTotal

DeviceTotal зіставив рекомендації Rockwell з реальними даними про активи:

- Постачальник: Rockwell Automation

- Посилання на рекомендації: Rockwell Security Advisory SD1693

- Пристрій, на який вплинула проблема: ControlLogix 5580 (1756-L83E)

- Прошивка: вперше виявлено у v32.011, виправлено в пізніших версіях

- Статус: опубліковано публічний запис, але невідповідність у відображенні пристроїв

- Цінність DeviceTotal: об’єднано дані вендора та публічні дані, усунуто хибнонегативні розбіжності для активів ControlLogix у нафтогазових мережах

Практичні рекомендації

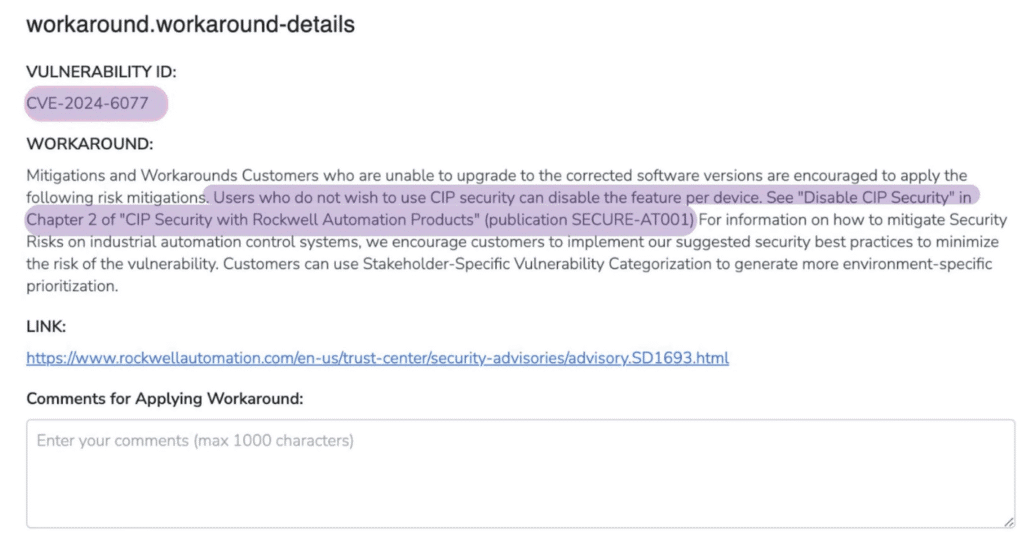

Для кожної вразливості GE рекомендує обмежити фізичний доступ та застосовувати стандартні найкращі практики кібербезпеки. Наприклад, CVE-2024-6077 містить рекомендований вендором обхідний шлях, який усуває вразливість, якщо безпека CIP вимкнена.

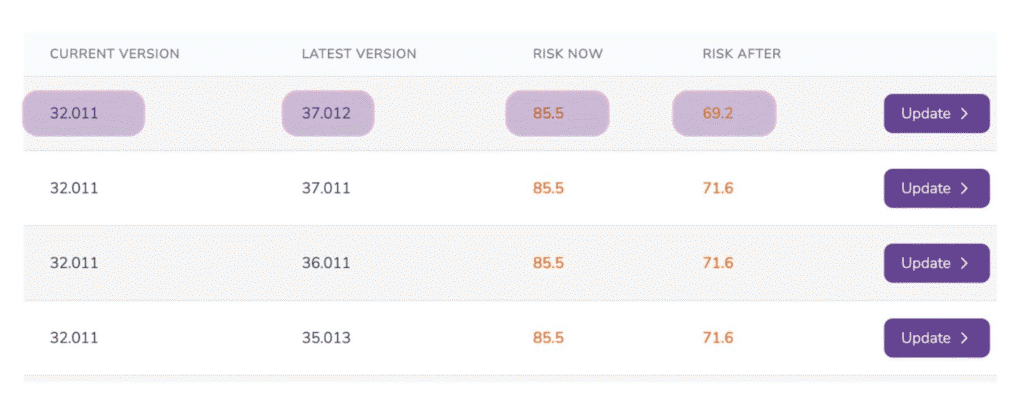

Для роботи з прошивкою 32.011 найновіша доступна версія постачальника – 37.012, що забезпечує зниження рівня ризику. Що стосується CVE-2024-6077, то його можна виправити шляхом оновлення до версії 33.017 та пізніших версій.

Результат

Завдяки DeviceTotal команда з безпеки змогла:

- Правильно ідентифікувати ControlLogix 32.011 як вразливий

- Спланувати оновлення в рамках запланованих періодів технічного обслуговування

- Забезпечити відповідність вимогам вендора

- Усунути «сліпі зони», спричинені невідповідністю даних у різних джерелах

Як DeviceTotal інтегрується з командами з безпеки ОТ у нафтогазовій галузі

Узгодження інвентаризації активів

Розбіжності в інвентаризації активів (ControlLogix vs. GuardLogix) усуваються, забезпечуючи фахівцям OT достовірний профіль ризиків.

Відповідність вимогам та регуляторна звітність

Такі фреймворки, як NERC CIP, IEC 62443 та NIS2, вимагають даних про вразливість, перевірених вендором. DeviceTotal надає готові до аудиту підтвердження, безпосередньо пов’язані з рекомендаціями Rockwell.

Готовність до реагування на інциденти

Під час інцидентів команди SOC та OT потребують точної інформації про прошивку, щоб вирішити, які контролери потрібно виправити або ізолювати. DeviceTotal надає цю інформацію без переривання виробництва.

Життєвий цикл та закупівлі

З огляду на 10–20-річний життєвий цикл, який є типовим для нафтогазової галузі, DeviceTotal відстежує EoL/EoS та видимість виправлень вендорів, щоб допомогти уникнути довгострокових прихованих ризиків.

Чому це важливо?

У масштабах нафтогазової галузі навіть незначні розбіжності між рекомендаціями вендорів та публічними даними можуть призвести до:

- Хибнонегативних результатів, які пропускаються під час масштабних інвентаризацій активів.

- Сліпих зон у дотриманні вимог, коли звіти показують, що пристрої є безпечними, але насправді це не так.

- Зростання витрат на простої, коли в критично важливих системах пропускаються вразливі місця.

- Ризик для безпеки та дотримання нормативних вимог у виробничих мережах.

DeviceTotal об’єднує всі джерела інформації (від вендорів та публічні) в єдину правдиву картину.