Гаджет за 50 доларів може зламати захист за лічені секунди. Пристрої BadUSB, Rubber Ducky та Flipper Zero обходять традиційне блокування USB, маскуючись під клавіатури та виконуючи команди з машинною швидкістю. Netwrix Endpoint Management поєднує контроль пристроїв Netwrix Endpoint Protector із політиками контролю привілеїв Netwrix Policy Manager, щоб блокувати шкідливі пристрої, видаляти зайві права адміністратора та стримувати розгалуження атаки до того, як воно переросте в серйозну загрозу.

У цій статті пояснюється як вони працюють, чому традиційні засоби контролю не справляються та як ефективно їм протистояти.

USB-накопичувач за 50 доларів може зруйнувати всю мережу

USB-носій опиняється на стоянці. Один зі співробітників підключає його з цікавості.

За кілька секунд пристрій маскується під клавіатуру та вводить сотні команд із машинною швидкістю. Він вимикає захисні механізми, встановлює шкідливе ПЗ та відкриває бекдори.

Іноді достатньо одного підключення. Однієї необачності. Одного пристрою за 50 доларів.

Це цілком реальна й активно експлуатована загроза. Такі атаки відомі як BadUSB, Rubber Ducky або Flipper Zero і належать до найбільш недооцінених загроз для кінцевих точок сьогодення.

Що таке атаки BadUSB, Rubber Ducky та Flipper Zero?

Ці атаки належать до категорії експлойтів HID (Human Interface Device). Принцип дії простий, але руйнівний:

- Пристрої не поводяться як носії даних. Замість того щоб визначатися як USB-накопичувач, вони маскуються під клавіатуру.

- Швидкість дій перевищує можливості людини. Команди вводяться миттєво, задовго до того, як можна щось помітити або відреагувати.

- Вони використовують довіру системи. Операційні системи розцінюють такі пристрої як легітимні клавіатури та автоматично надають їм доступ.

Анатомія атаки

USB HID-атаки є кібереквівалентом фокусів – на диво прості, але вкрай ефективні:

- Доставка: Пристрій залишають у місці, де його може знайти співробітник, або надсилають поштою.

- Виконання: Після підключення пристрою введення команд починається миттєво.

- Підвищення привілеїв: Якщо на робочій станції користувач має локальні права адміністратора, підроблена клавіатура може вимкнути антивірус, запустити шкідливе ПЗ або створити нові облікові записи.

- Розгалуження атаки: Якщо адміністративні облікові дані повторно використовуються на різних машинах, зловмисники швидко поширюються мережею.

Результат: невеликий пристрій здатен спричинити потенційно катастрофічне порушення безпеки.

Чому застарілі засоби захисту не спрацьовують

Більшість організацій блокують USB-накопичувачі. Проте блокування USB не означає блокування HID-пристроїв. Пристрій BadUSB не визначається як сховище даних, а ідентифікується як нова клавіатура. Саме тому традиційні засоби захисту не помічають загрозу, створюючи «сліпу зону» для багатьох команд безпеки.

Як Netwrix зупиняє атаку

Netwrix Endpoint Protector: контроль пристроїв для протидії HID-атакам

Модуль Device Control у Netwrix Endpoint Protector дає змогу запобігати несанкціонованим HID-атакам у режимі реального часу:

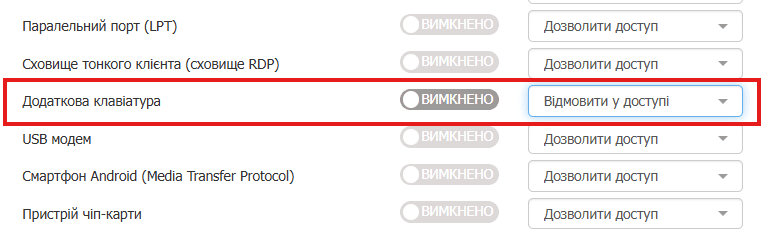

- Блокування додаткових клавіатур: політика одним кліком блокує роботу всіх «додаткових клавіатур».

- Дозвіл за Vendor ID: працюють лише довірені та розпізнані клавіатури. Будь-який пристрій, що маскується під клавіатуру, але не має дозволеного Vendor ID (наприклад, Rubber Ducky або Flipper Zero), отримує відмову в доступі.

- Кросплатформне застосування політик: сповіщення та блокування працюють на Windows, macOS і Linux.

Результат: захист із мінімальними вимогами до обслуговування та високою ефективністю, який нейтралізує HID-атаки.

Нижче – двоетапний процес зупинення атаки за допомогою Netwrix Endpoint Protector.

Крок 1: Заборонити доступ для додаткових клавіатур.

Крок 2: Використати дозволений список Vendor ID, щоб забезпечити роботу лише тих клавіатур, які є довіреними та розпізнаними у середовищі. Будь-який пристрій, що намагається маскуватися під клавіатуру, але не проходить перевірку Vendor ID (наприклад, Rubber Ducky), блокується миттєво.

Результат є очевидним для кінцевих користувачів. Нижче наведено приклад блокування небажаного пристрою (подібні сповіщення відображаються на машинах Windows, macOS і Linux).

Netwrix Policy Manager: багаторівневий захист

Якщо зловмисники отримують фізичний або віддалений доступ, одного лише контролю пристроїв недостатньо. У таких випадках може знадобитися Netwrix Policy Manager (раніше PolicyPak):

- автоматичне видалення локальних прав адміністратора, що зменшує ризик підвищення привілеїв;

- увімкнення доступу «just-in-time» через інтеграцію із ServiceNow або службою підтримки для схвалення легітимних запитів на адміністративні дії;

- обмеження використання інструментів підвищеного ризику, таких як PowerShell, CMD і Run, з можливістю надання винятків для дозволених застосунків і скриптів;

- SecureRun™ – автоматичне блокування недовірених застосунків, завантажених користувачами.

У поєднанні ці механізми не дозволяють зловмисникам використовувати шкідливі пристрої або викрадені привілеї для захоплення систем. Створення правил EPM для обходу UAC-промптів виконується легко.

Для елементів, для яких правила ще не створено, може бути застосований доступ Just-in-time Admin Approval, як показано нижче.

Елементи, які автоматично блокуються SecureRun, також можуть бути оброблені через ServiceNow або HelpDesk.

Бізнес-цінність для керівників із безпеки

Netwrix Endpoint Management (Endpoint Protector + Policy Manager) забезпечує не лише блокування шкідливих пристроїв, а й зниження організаційних ризиків при збереженні ефективності роботи ІТ-команд:

- Готовність до відповідності вимогам: відповідає рекомендаціям NIST, CIS та ISO щодо керування змінними носіями та привілеями.

- Операційна простота: відсутність втрати продуктивності; довірені пристрої продовжують працювати, тоді як шкідливі блокуються.

- Зменшення ризиків: виявлення та блокування спроб розгалуження атаки до того, як здатні поширитися програми-вимагачі.

- Уникнення витрат: запобігання дороговартісному реагуванню на інциденти та простоям, що можуть виникнути через одну необережну дію.

Основна думка

Атаки BadUSB, Rubber Ducky та Flipper Zero націлюються на найдовіреніший пристрій у середовищі – клавіатуру.

Netwrix Endpoint Management, що працює на базі Netwrix Endpoint Protector та Netwrix Policy Manager, забезпечує такі можливості:

- блокування несанкціонованих USB HID-пристроїв до виконання будь-яких дій;

- видалення зайвих локальних прав адміністратора та впровадження принципу найменших привілеїв;

- стримування розгалуження атаки завдяки доступу «just-in-time» та контролю привілейованих сесій.

У результаті вектор високого ризику перестає бути проблемою, а пристрій за 50 доларів більше не становить загрози, здатної перерости в інцидент із мільйонними збитками.