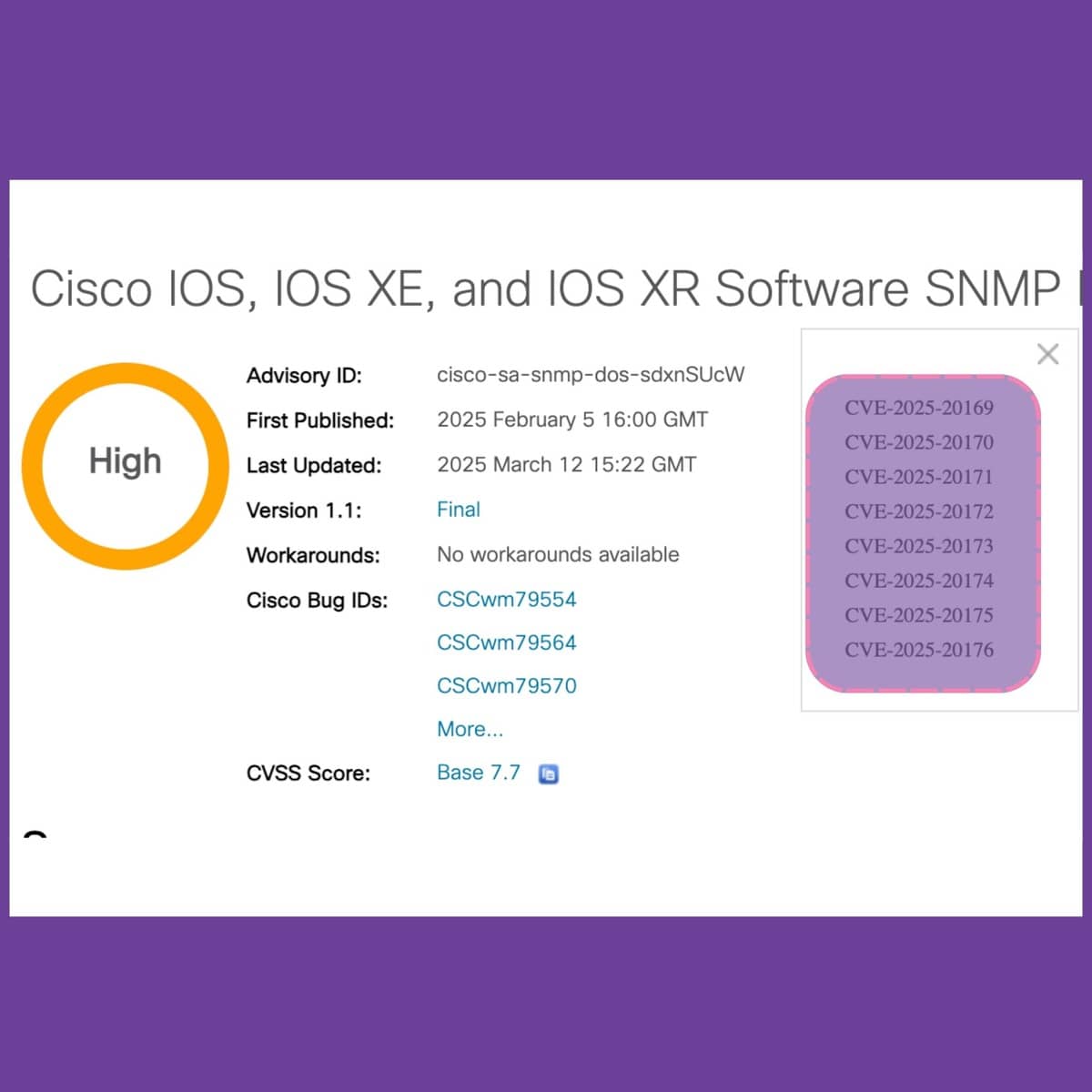

Вісім вразливостей Cisco (CVE‑2025‑20169 до CVE‑2025‑20176) були опубліковані у NVD без CPE-конфігурації, що зробило їх невидимими для сканерів і інструментів обліку активів, які покладаються на зіставлення за CPE. DeviceTotal усунув цей розрив, зіставивши правильну версію мікропрограми (IOS 15.9(3)m3) на основі офіційної рекомендації Cisco, що дало клієнту повну видимість та забезпечило точне й своєчасне усунення. NVD додав CPE лише в липні – із затримкою в чотири місяці.

Переваги DeviceTotal

| Без DeviceTotal | З DeviceTotal |

| ⚠️ CVE не були виявлені через відсутність відповідностей CPE у NVD. | ✅ 8 CVE були правильно віднесені до ураженої прошивки Cisco. |

| ⚠️ Результати сканування показали неповну або оманливу картину стану безпеки. | ✅ Помилкові спрацьовування усунуто завдяки точній інформації на рівні прошивки |

| ⚠️ Ризик невиправлених вразливостей збільшився | ✅ Вказівки щодо усунення вразливостей узгоджені з офіційними рекомендаціями постачальника |

| ⚠️ Вразливості залишалися прихованими протягом чотирьох місяців, оскільки у NVD бракувало даних CPE | ✅ Повна видимість ризиків пристроїв із щоденними оновленнями – попри затримку NVD на чотири місяці |

Прогалина у безпеці

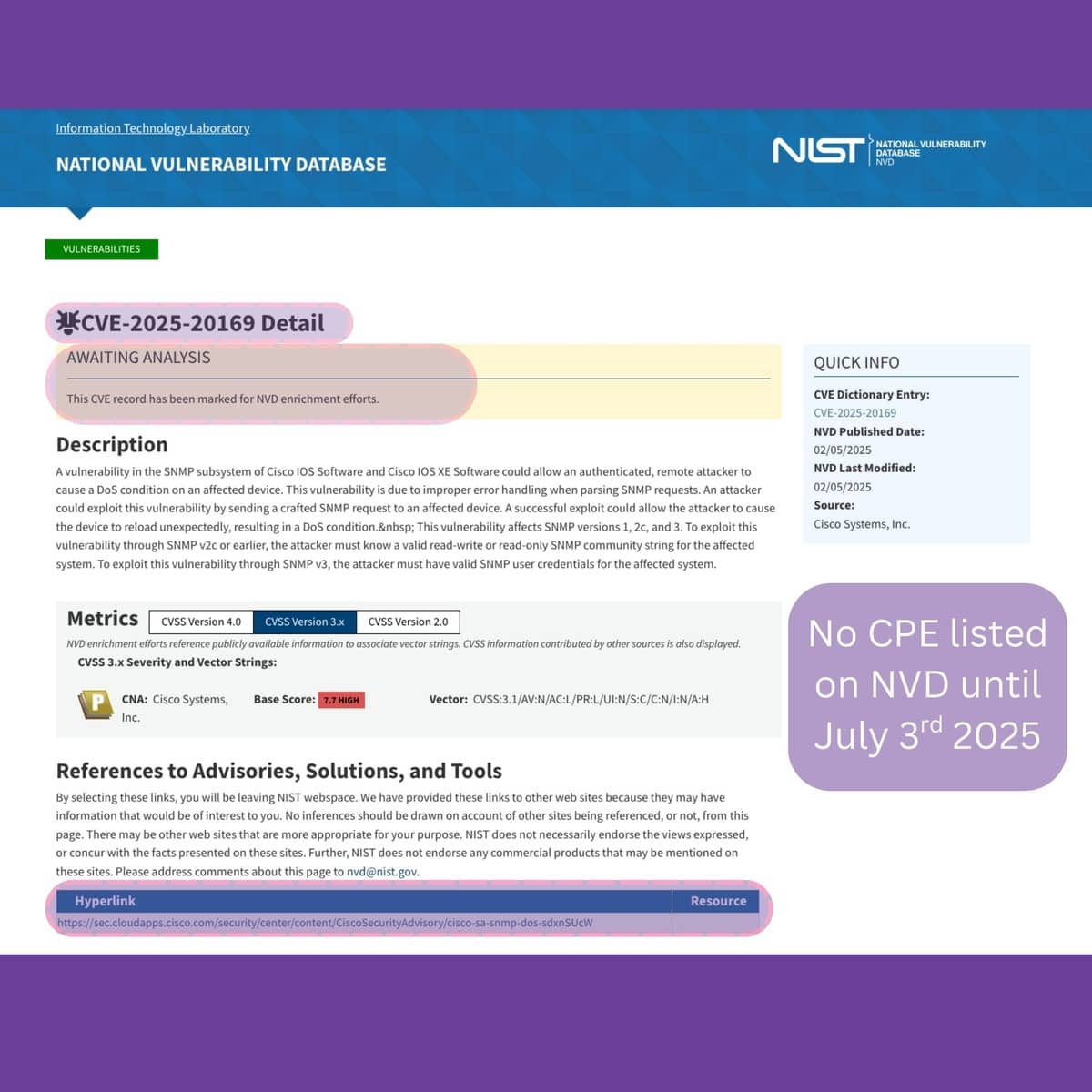

- Пристрій, що використовується: Нерозкрите обладнання Cisco з операційною системою IOS 15.9(3)m3

- Джерело пошуку: NVD

- Результат: 8 CVE, пов’язаних із Cisco SNMP DoS, не були прив’язані до жодного CPE у NVD до 3 липня 2025 року, хоча рекомендації Cisco існували з лютого того ж року

- Примітка: NVD дійсно надало посилання на рекомендації Cisco щодо безпеки, але без списку CPE уражених пристроїв автоматизовані рішення не могли виявити цю проблему

Реальність, виявлена DeviceTotal

DeviceTotal активно відстежує рекомендації постачальників і не покладається виключно на відповідності продуктів у базі NVD. Платформа DeviceTotal визначила уражені версії безпосередньо за допомогою рекомендацій Cisco:

- Всі 8 вразливостей віднесені до відповідної прошивки (15.9(3)m3)

- Забезпечила зосередження клієнта на усуненні лише реальних вразливостей

- Джерело: Cisco PSIRT

3 липня, майже через 4 місяці після того, як компанія Cisco оприлюднила інформацію про вразливості, база даних NVD була оновлена та включила перелік відповідних CPE.

Примітка: наведений приклад стосується лише однієї з восьми вразливостей (CVE), які були оновлені того ж дня. Ви можете переглянути записи про зміни щодо кожної з решти вразливостей за наведеними нижче посиланнями:

- CVE-2025-20170

- CVE-2025-20171

- CVE-2025-20172

- CVE-2025-20173

- CVE-2025-20174

- CVE-2025-20175

- CVE-2025-20176

Результат

DeviceTotal виявив вразливості, які інструменти на базі NVD просто не могли побачити. Після заповнення прогалини в CPE, що залишилася в публічних записах CVE, у клієнта з’явилася можливість:

- Виявити вісім реальних SNMP DoS CVE, що впливають на IOS 15.9(3)M3

- Вчасно визначити пріоритети та встановити виправлення, замість того, щоб вважати, що «ризику немає»

- Довести належну ретельність під час внутрішніх та сторонніх аудитів, попри прогалини у NVD

- Усунути необхідність ручної перевірки CPE або використання спеціальних скриптів для захисту пристроїв Cisco

Таким чином DeviceTotal перетворив невидимий ризик на практичне рішення.

Чому це має значення?

Розумна система DeviceTotal не обмежується лише даними з бази NVD. Вона також аналізує:

- Офіційні публікації та рекомендації виробників обладнання

- Інформацію від постачальників, які не розкривають вразливості публічно

- Повідомлення про загрози типу zero-day

- Дані з розширених приватних і конфіденційних джерел

Такий підхід забезпечує повноцінне охоплення кіберризиків завдяки:

- Щоденній актуалізації інформації про вразливості

- Аналізу ризиків з урахуванням конкретних версій прошивки

- Повній видимості стану IoT, OT, мережевого й захисного обладнання

- Наявності сценаріїв реагування навіть у випадках, коли база NVD є неповною або містить помилки