Ринок кібербезпеки наповнений безліччю інструментів, кожен з яких розроблений для вирішення конкретних аспектів безпеки. Серед них і сканери вразливостей, і системи управління інформацією та подіями безпеки (SIEM, Security Information and Event Management) є невіддільною частиною надійної системи безпеки, але виконують різні функції. Розуміння їх відмінностей, подібностей та як вони взаємодоповнюють одне одного має вирішальне значення для управління ризиками AppSec.

Що таке сканер вразливостей?

Сканер вразливостей – це інструмент, призначений для проактивного виявлення слабких місць у цифрових активах організації. Систематично скануючи системи, мережі або додатки (залежно від типу сканера), він виявляє відомі вразливості, неправильні конфігурації та застарілі компоненти. Сканери можуть бути пасивними або активно імітувати потенційні вектори атаки, надаючи детальні звіти, в яких вразливості визначаються за ступенем серйозності та можливості експлуатації.

Типи сканерів вразливостей

Сканери вразливостей можна класифікувати на основі активів, які вони перевіряють.

1. Сканери вразливостей додатків включають динамічні інструменти (DAST), інструменти статичного аналізу (SAST) та інші. DAST спеціально тестує запущені програми ззовні, щоб виявити вразливості, які можна використати, в режимі реального часу. Приклади інструментів DAST включають:

- Invicti: AppSec-платформа рівня ентерпрайз, яка об’єднує DAST, SAST, SCA та безпеку API, використовуючи DAST для перевірки можливості експлуатації для інших методів тестування.

- Acunetix: Найшвидший додаток DAST з proof-based скануванням для підтвердження вразливостей, що можуть бути експлуатовані.

2. Мережеві сканери вразливостей шукають вразливості в мережевій інфраструктурі, включаючи сервери, маршрутизатори та інші підключені пристрої.

Приклади вразливостей, які вміють виявляти сканери

Сканери вразливостей вміють виявляти широкий спектр вразливостей в системі безпеки, які зазвичай експлуатують зловмисники. Однак, типи вразливостей та методи тестування для їх виявлення дуже відрізняються для кожного типу сканерів.

Вразливості, які виявляються сканерами безпеки додатків

DAST-сканери, орієнтовані на додатки, досліджують поведінку вебдодатків та API в реальному часі, щоб виявити вразливості, які можна експлуатувати. Найчастіше виявляються такі проблеми:

- SQL-інʼєкція: дозволяє зловмисникам маніпулювати базами даних на сервері, вводячи шкідливі SQL-інструкції через поля введення користувача.

- Міжсайтовий скриптинг (XSS): Дозволяє виконувати ненадійні скрипти в браузері користувача, що потенційно може призвести до крадіжки сесійних файлів cookie або облікових даних.

- Інʼєкція команд: дозволяє зловмисникам впроваджувати системні команди, які сервер виконує з привілеями процесу, що їх обробляє.

- Обхід каталогу: Надає несанкціонований доступ до файлів і каталогів за межами призначеної області зміни шляху до файлу у полі введення користувача.

- Неправильні конфігурації безпеки: Широка категорія, яка охоплює небезпечні HTTP-заголовки, надто багатослівні повідомлення про помилки та відкриті конфігураційні файли.

Вразливості, які виявляються мережевими сканерами безпеки

Мережеві сканери перевіряють компоненти на рівні інфраструктури на наявність вразливостей, які можуть бути не пов’язані з рівнем додатків. До них відносяться:

- Відкриті порти: Системні порти та порти додатків, відкриті для інтернету або внутрішніх мереж без потреби створюють потенційні вектори атак.

- Слабкі протоколи шифрування: Застарілі версії TLS/SSL та набори шифрів можуть дозволити перехоплювати або розшифровувати комунікації.

- Невиправлені сервіси: Відомі вразливості в службах операційної системи або встановленому програмному забезпеченні, які не були оновлені, створюють легкі точки входу для зловмисників.

- Типові облікові дані: Пристрої та програмне забезпечення, які використовують стандартні імена користувачів та паролі, легко скомпрометувати.

- Ризики отруєння кешу DNS: Неправильні конфігурації або вразливості, які дозволяють здійснювати підміну DNS або атаки перенаправлення.

Реальний приклад експлуатування вразливості програми

Витік даних Equifax у 2017 році, що призвів до витоку конфіденційної інформації мільйонів людей, був пов’язаний з невиправленою вразливістю Apache Struts – типовою помилкою, яку міг би виявити хороший інструмент DAST, що дозволило б вчасно усунути її й, можливо, запобігти великому витоку даних.

Що таке SIEM?

Системи управління інформацією та подіями безпеки (SIEM) об’єднують, аналізують і корелюють дані логів з різних джерел в ІТ-середовищі. Вони надають інформацію про події безпеки в режимі реального часу, полегшуючи виявлення загроз, реагування на інциденти та звітування про дотримання нормативних вимог.

Основні функції SIEM

- Збір даних: Збирає логи з додатків, мережевих пристроїв, серверів тощо.

- Кореляція подій: Виявляє закономірності та взаємозв’язки між розрізненими подіями для виявлення аномалій.

- Оповіщення та звітування: Створює сповіщення в реальному часі та вичерпні звіти для команд безпеки.

Приклади загроз безпеці, які виявляє SIEM

SIEM-системи відіграють важливу роль у виявленні наступних загроз:

- Внутрішні загрози: Незвичайні паттерни доступу співробітників, наприклад, доступ до конфіденційних даних у неробочий час.

- Просунуті постійні загрози (APT, Advanced Persistent Threats): Скоординовані, приховані атаки, які відбуваються протягом тривалого часу.

- Зараження шкідливим програмним забезпеченням: Виявлення активності шкідливого програмного забезпечення в мережі.

Реальний приклад SIEM в дії

Компанія, що надає фінансові послуги, виявила несанкціонований доступ до даних клієнтів з боку внутрішнього співробітника. SIEM-система зафіксувала нетипові шаблони доступу, що дозволило команді безпеки оперативно втрутитися і запобігти потенційному витоку даних.

Основні відмінності між сканерами вразливостей та SIEM

Хоча обидва типи інструментів підвищують рівень безпеки, вони суттєво відрізняються за призначенням та принципом роботи – найголовніше, що SIEM є переважно реактивним інструментом, тоді як сканування вразливостей є проактивним.

| Сканери вразливостей | SIEM-системи | |

| Призначення | Виявляти та повідомляти про відомі вразливості до їх експлуатації | Моніторинг, виявлення та реагування на інциденти безпеки в режимі реального часу |

| Джерела даних | Активно та пасивно сканує системи, програми та мережі на наявність вразливостей | Агрегує логи з різних джерел, як-от серверів, програм і мережевих пристроїв |

| Режим функціонування | Проактивний: заплановане сканування або сканування на вимогу для виявлення потенційних проблем | Реактивний: безперервний моніторинг для виявлення та реагування на поточні загрози |

| Результат | Детальні звіти про вразливості з рейтингом серйозності та пропозиціями щодо їх усунення | Оповіщення в режимі реального часу, дешборди та звіти про події та інциденти безпеки |

| Механізм реагування | Надає вказівки щодо виправлення ситуації, але не вживає прямих дій | Може запускати автоматичні реакції або робочі процеси для усунення виявлених загроз |

Комплементарне використання сканерів вразливостей та SIEM

Інтеграція обох типів інструментів пропонує цілісний підхід до безпеки.

- Проактивна ідентифікація: Сканери вразливостей виявляють потенційні слабкі місця, що дозволяє вчасно їх усунути.

- Безперервний моніторинг: SIEM-системи контролюють середовище на наявність ознак експлуатації або аномальної поведінки.

- Покращене реагування на інциденти: Інформація, отримана в результаті сканування вразливостей, може бути використана в правилах кореляції SIEM, що підвищує точність виявлення.

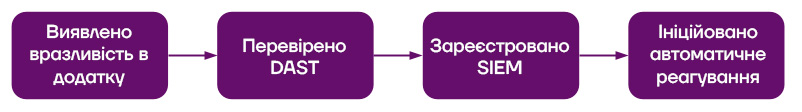

Нижче наведено блок-схему, що ілюструє робочий процес, де перетинаються управління вразливостями та виявлення загроз:

Ця послідовність демонструє, як динамічне тестування безпеки додатків та SIEM можуть працювати в тандемі: DAST підтверджує реальні ризики, а SIEM, як от Wazuh, забезпечує негайне, контекстно-залежне реагування.

Як DAST заповнює прогалину між виявленням і діями?

Хоча і сканери вразливостей, і SIEM пропонують критично важливу інформацію, вони часто працюють ізольовано, коли один виявляє потенційні проблеми, а інший реагує на підозрілу поведінку. Але те, що пов’язує виявлення зі значущими діями – це перевірка. Саме тут динамічне тестування безпеки додатків (DAST) стає незамінним.

DAST, особливо якщо воно реалізоване за допомогою proof-based сканування, як це робить Invicti, перевіряє, чи вразливість може бути використана в реальному середовищі. Це не тільки виключає помилкові спрацьовування, але й дозволяє швидко сортувати вразливості та впевнено їх виправляти. Цей крок перевірки долає розрив між теоретичним ризиком і реальними даними.

На відміну від систем SIEM, які реагують після того, як щось трапиться, або застарілих сканерів додатків, які лише створюють довгі списки потенційних недоліків, сучасний DAST дає командам можливість виправити те, чим насправді можуть скористатися зловмисники. Це забезпечує точність, швидкість і цілеспрямованість процесу управління вразливостями.

Висновок

Знання того, чим відрізняються сканери вразливостей та SIEM-системи та як вони доповнюють одна одну дає організаціям інструменти для розробки проактивної та реактивної політики безпеки.

Безпека – це не про те, щоб бачити все. Вона полягає в тому, щоб бачити те, що має значення, і діяти відповідно до цього. Підхід DAST-first допомагає зосередитися на реальних ризиках, підтвердити їх і забезпечити їх усунення до того, як вони будуть використані. У поєднанні зі здатністю SIEM виявляти реальні загрози, це створює програму безпеки, яка може захищати, реагувати та розвиватися.