Шкідливе програмне забезпечення Peaklight – це викрадач інформації, призначений для збору конфіденційних даних зі скомпрометованих кінцевих точок. Він часто поширюється підпільними каналами, а в деяких випадках пропонується як “шкідливе програмне забезпечення як послуга” (Malware-as-a-Service, MaaS). Гнучка структура та часті оновлення роблять його потужною загрозою, яка постійно розвивається і здатна обходити традиційні заходи безпеки.

Peaklight використовує кілька механізмів антианалізу, щоб уникнути виявлення. Його основна мета – викрасти конфіденційну інформацію, включаючи облікові дані для входу в систему, історію браузера, фінансові дані та ключі від криптовалютних гаманців. Після встановлення на пристрій він підтримує постійний доступ, уникаючи звичайних перевірок безпеки.

У цій статті демонструється, як організації можуть виявляти та протидіяти шкідливому програмному забезпеченню Peaklight на кінцевих точках Windows.

Поведінка шкідливого ПЗ Peaklight

Нижче наведено деякі з варіантів поведінки, які спостерігаються в разі успішного запуску шкідливого програмного забезпечення Peaklight на кінцевій точці Windows: Виконання починається із запуску скрипта PowerShell, який обходить захист PowerShell і запобігає завантаженню профілів користувачів:

"C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -NoProfile -ExecutionPolicy unrestricted -File C:\Users\ADMIN|~1\AppData\Local\Temp\07061f3fd8c15bdd484b55baa44191aa9d045c9889234550939f46c063e6211c.ps1- Воно запитує системну пам’ять за допомогою виклику API GlobalMemoryStatusEx. Низький рівень доступності пам’яті може вказувати на віртуальну машину, а також на те, що шкідливе програмне забезпечення може намагатися виявити середовище sandbox.

- Скрипт Powershell скидає в папку C:\Users\Administrator\AppData\Local\Temp\ файл з незрозумілою назвою.

- Шкідливе програмне забезпечення виділяє декілька блоків пам’яті для читання-запису-виконання розміром від 4 до 8 КБ (використовуючи NtAllocateVirtualMemory), що дозволяє виконання коду. Це відбувається неодноразово за різними базовими адресами.

- Шкідливе програмне забезпечення перевіряє адреси мережевих адаптерів за допомогою API GetAdaptersAddresses.

Проаналізований файл

| Тип хешу | Значення |

| MD5 | 95361f5f264e58d6ca4538e7b436ab67 |

| SHA256 | 07061f3fd8c15bdd484b55baa44191aa9d045c9889234550939f46c063e6211c |

Інфраструктура

Для демонстрації виявлення шкідливого програмного забезпечення Peaklight за допомогою Wazuh було використано наступну інфраструктуру:

- Попередньо зібрана, готова до використання остання доступна версія Wazuh, яка включає центральні компоненти Wazuh (сервер Wazuh, індексатор Wazuh та дешборд Wazuh). Потрібно дотримуватися цього посібника, щоб завантажити та налаштувати віртуальну машину Wazuh.

- Кінцева точка Windows 11 з інстальованим агентом Wazuh останньої доступної версії та зареєстрованим на сервері Wazuh.

Виявлення Wazuh

Використовуються наступні методи для виявлення активності Peaklight на контрольованій кінцевій точці Windows.

Кінцева точка Windows

Слід виконати наведені нижче кроки, щоб налаштувати Sysmon на контрольованій кінцевій точці й перенаправити логи в каналі подій Sysmon на сервер Wazuh для аналізу.

1. Завантажити Sysmon зі сторінки Microsoft Sysinternals.

2. Розпакувати стиснутий файл Sysmon у потрібне місце.

3. Завантажити файл sysmonconfig.xml за допомогою PowerShell. Замінити <SYSMON_EXECUTABLE_PATH> на шлях до виконуваного файлу Sysmon:

> wget -Uri https://wazuh.com/resources/blog/emulation-of-attack-techniques-and-detection-with-wazuh/sysmonconfig.xml -OutFile <SYSMON_EXECUTABLE_PATH>\sysmonconfig.xml4. Використовуючи PowerShell з правами адміністратора, варто перейти до каталогу, де знаходиться виконуваний файл Sysmon. Потім виконати наведену нижче команду, щоб встановити й запустити Sysmon:

> .\Sysmon64.exe -accepteula -i sysmonconfig.xml5. Додати наступну конфігурацію в блок <ossec_config> конфігураційного файлу агента Wazuh, розташованого за адресою C:\Program Files (x86)\ossec-agent\ossec.conf, щоб перенаправляти події Sysmon на сервер Wazuh:

<localfile>

<location>Microsoft-Windows-Sysmon/Operational</location>

<log_format>eventchannel</log_format>

</localfile>6. Перезапустити агент Wazuh, щоб застосувати зміни конфігурації:

> Restart-Service -Name wazuhСервер Wazuh

Потрібно створити правила для виявлення активності шкідливого програмного забезпечення Peaklight на контрольованій кінцевій точці Windows.

1. Створити файл peaklight_rules.xml у каталозі /var/ossec/etc/rules/:

# touch /var/ossec/etc/rules/peaklight_rules.xml2. Додати наступні правила виявлення до файлу /var/ossec/etc/rules/peaklight_rules.xml:

<group name="Peaklight, malware,">

<!-- Rogue file detection in temp folder -->

<rule id="100601" level="12">

<if_sid>92213</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.TargetFilename" type="pcre2">(?i)C:\\\\Users\\\\[^\\\\]+\\\\AppData\\\\Local\\\\Temp\\\\__PSScriptPolicyTest_[a-z0-9]{8}\.[a-z0-9]{3}\.ps1</field>

<description>Possible Peaklight malware activity detected: A rogue executable was dropped in the temp directory.</description>

<mitre>

<id>T1059.001</id>

</mitre>

</rule>

<!-- Registry Modifications -->

<rule id="100602" level="8">

<if_sid>61615</if_sid>

<field name="win.eventdata.Image" type="pcre2">(?i)C:\\\\Program Files\\\\WindowsApps\\\\Microsoft\.WindowsTerminal_.*\\\\WindowsTerminal\.exe</field>

<field name="win.eventdata.TargetObject" type="pcre2">(?i)HKLM\\\\System\\\\CurrentControlSet\\\\Services\\\\bam\\\\State\\\\UserSettings\\\\S-1-5-21-[0-9]+-[0-9]+-[0-9]+-[0-9]+\\\\Microsoft\.WindowsTerminal_.*</field>

<description>Suspicious use of WindowsTerminal.exe to modify BAM service registry keys, indicating potential persistence mechanism. </description>

<mitre>

<id>T1543.003</id>

</mitre>

</rule>

<!-- DLL process injection -->

<rule id="100603" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\assembly\\\\NativeImages_v4\.0\.30319_64\\\\mscorlib\\\\.*\\\\mscorlib\.ni\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded mscorlib.ni.dll, possibly indicating process injection.</description>

<mitre>

<id>T1055</id>

</mitre>

</rule>

<rule id="100604" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\Microsoft\.NET\\\\Framework64\\\\v4\.0\.30319\\\\clrjit\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded clrjit.dll, indicating potential process injection.</description>

<mitre>

<id>T1055.001</id>

</mitre>

</rule>

<rule id="100605" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\Microsoft\.NET\\\\Framework64\\\\v4\.0\.30319\\\\mscoreei\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded mscoreei.dll, indicating potential process injection.</description>

<mitre>

<id>T1055.001</id>

</mitre>

</rule>

</group>Де:

- Правило з ID 100601 спрацьовує, коли з каталогу \temp видаляється шкідливий код.

- Правило з ID 100602 спрацьовує, коли WindowsTerminal.exe змінює реєстр служби BAM для підтримки постійності.

- Правило з ID 100603 спрацьовує, коли шкідливе програмне забезпечення Peaklight впроваджує mscorlib.ni.dll в C:\Windows\assembly\NativeImages_v4.0.30319_64\mscorlib.

- Правило з ID 100604 спрацьовує, коли шкідливе програмне забезпечення Peaklight впроваджує clrjit.dll в C:\Windows\Microsoft.NET\Framework64\v4.0.30319.

- Правило з ID 100605 спрацьовує, коли шкідливе програмне забезпечення Peaklight впроваджує mscoreei.dll в C:\Windows\Microsoft.NET\Framework64\v4.0.30319.

3. Перезапустити менеджер Wazuh, щоб зміни набули чинності:

# systemctl restart wazuh-managerРезультати виявлення

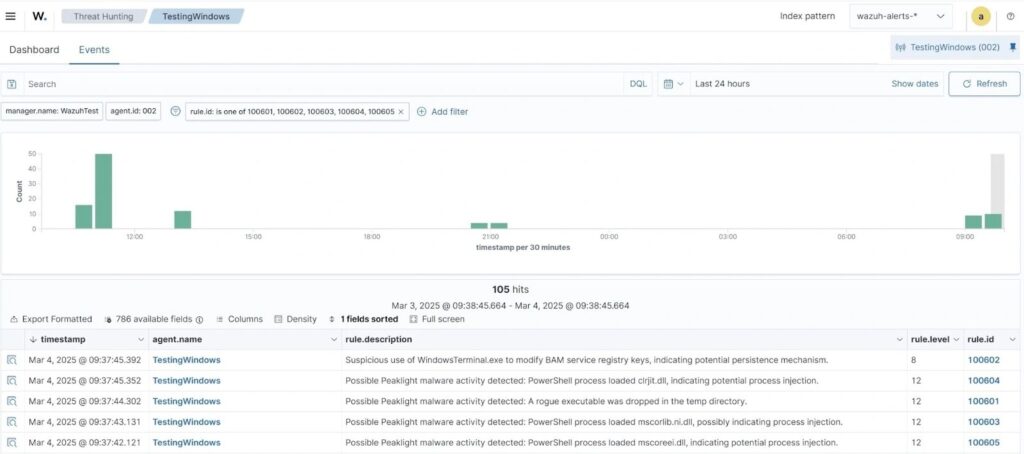

Потрібно виконати наведені нижче дії, щоб переглянути сповіщення, які з’являються на дешборді Wazuh, коли шкідливе програмне забезпечення Peaklight виконується на кінцевій точці Windows.

1. Перейти до Threat intelligence > Threat Hunting.

2. Натиснути + Add filter. Потім відфільтрувати за rule.id.

3. У полі Operator вибрати is one of.

4. Знайти й вибрати 100601, 100602, 100603, 100604 і 100605 у полі Values.

5. Натиснути Save.

Видалення шкідливих файлів з Wazuh за допомогою інтеграції з YARA

Виявлення та видалення шкідливого програмного забезпечення до його виконання – це проактивна стратегія захисту, яка запобігає запуску шкідливих файлів на відстежуваних кінцевих точках. Модуль моніторингу цілісності файлів (FIM) Wazuh сканує кінцеві точки в режимі реального часу, щоб виявити додавання або модифікацію файлів. Інтеграція Wazuh з платформами для виявлення загроз, такими як YARA і VirusTotal, які постійно оновлюються найновішими сигнатурами шкідливих програм, допомагає організаціям виявляти шкідливі файли на ранніх стадіях. Модуль активного реагування Wazuh видаляє ці файли до того, як вони перетворяться на більший ризик, підвищуючи загальний рівень безпеки, нейтралізуючи загрози на ранній стадії.

У цьому розділі буде продемонстровано, як виявляти та видаляти шкідливі файли, використовуючи інтеграцію Wazuh з YARA.

Буде налаштовано модуль Wazuh FIM для відстеження зміни або додавання файлів у певному каталозі. Коли в контрольованому каталозі виявляються зміни, модуль Wazuh Active Response ініціює перевірку YARA, яка виявляє шкідливі файли на основі попередньо визначених правил.

Кінцева точка Windows

Слід виконати наведені нижче дії, щоб налаштувати контрольовану кінцеву точку для цієї інтеграції.

1. Встановити наступні передумови:

- Python 3.12.2 або новішої версії (з попередньо встановленим pip).

- Microsoft Visual C++ 2015 Redistributable.

Примітка: Запустити PowerShell від імені адміністратора

Після встановлення необхідних умов перейти до наступного налаштування:

2. Завантажити YARA:

> Invoke-WebRequest -Uri https://github.com/VirusTotal/yara/releases/download/v4.5.2/yara-v4.5.2-2326-win64.zip -OutFile v4.5.2-2326-win64.zip3. Розпакувати завантажений файл YARA:

> Expand-Archive v4.5.2-2326-win64.zip4. Створити папку C:\Program Files (x86)\ossec-agent\active-response\bin\yara\ і скопіювати туди виконуваний файл YARA:

> mkdir 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\'

> cp .\v4.5.2-2326-win64\yara64.exe 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\'5. Щоб завантажити правила YARA, скористайся утилітою pip для встановлення valhallaAPI. Цей API отримує загальнодоступний набір правил YARA, заснованих на сигнатурах.

> pip install valhallaAPI6. Створити файл download_yara_rules.py і вставити в нього наведений нижче скрипт:

from valhallaAPI.valhalla import ValhallaAPI

v = ValhallaAPI(api_key="1111111111111111111111111111111111111111111111111111111111111111")

response = v.get_rules_text()

with open('yara_rules.yar', 'w') as fh:

fh.write(response)7. Запустити скрипт файлу download_yara_rules.py, щоб завантажити правила YARA:

> python download_yara_rules.py8. Створити папку C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\ і скопіювати в неї правила:

> mkdir 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\'

> cp yara_rules.yar 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\'9. Відредагувати завантажене правило YARA C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\yara_rules.yar і додати наступне правило проти шкідливого програмного забезпечення Peaklight:

rule M_AES_Encrypted_payload {

meta:

author = "MAS"

reference = "https://www.mandiant.com/"

description = "This rule is desgined to detect on events that exhibits indicators of utilizing AES encryption for payload obfuscation."

target_entity = "Process"

strings:

$a = /(\$\w+\.Key(\s|)=((\s|)(\w+|));|\$\w+\.Key(\s|)=(\s|)\w+\('\w+'\);)/

$b = /\$\w+\.IV/

$c = /System\.Security\.Cryptography\.(AesManaged|Aes)/

condition:

all of them

}

rule M_Downloader_PEAKLIGHT_1 {

meta:

author = "MAS"

reference = "https://www.mandiant.com/"

description = "This rule is designed to detect events related to Peaklight. PEAKLIGHT is an obfuscated PowerShell-based downloader which checks for the presence of hard-coded filenames and downloads files from a remote CDN if the files are not present."

category = "Malware"

strings:

$str1 = /function\s{1,16}\w{1,32}\(\$\w{1,32},\s{1,4}\$\w{1,32}\)\{\[IO\.File\]::WriteAllBytes\(\$\w{1,32},\s{1,4}\$\w{1,32}\)\}/ ascii wide

$str2 = /Expand-Archive\s{1,16}-Path\s{1,16}\$\w{1,32}\s{1,16}-DestinationPath/ ascii wide

$str3 = /\(\w{1,32}\s{1,4}@\((\d{3,6},){3,12}/ ascii wide

$str4 = ".DownloadData(" ascii wide

$str5 = "[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS12" ascii wide

$str6 = /\.EndsWith\(((["']\.zip["'])|(\(\w{1,32}\s{1,16}@\((\d{3,6},){3}\d{3,6}\)\)))/ ascii wide

$str7 = "Add -Type -Assembly System.IO.Compression.FileSystem" ascii wide

$str8 = "[IO.Compression.ZipFile]::OpenRead"

condition:

4 of them and filesize < 10KB

}Де:

- $a відповідає рядкам, що вказують на призначення ключа AES.

- $b відповідає рядкам, що вказують на використання вектора ініціалізації (Initialization Vector, IV) для шифрування AES.

- $c відповідає рядкам, що посилаються на класи шифрування AES в .NET (наприклад, System.Security.Cryptography.AesManaged)

- $str1 відповідає функціям PowerShell, які записують байти у файл (наприклад, [IO.File]::WriteAllBytes).

- $str2 відповідає командам PowerShell, які розгортають архіви (наприклад, Expand-Archive -Path $var -DestinationPath).

- $str3 відповідає масивам чисел, які часто використовуються для кодування або заплутування

- $str4 відповідає методам, що використовуються для завантаження даних (наприклад, .DownloadData()).

- $str5 відповідає застосуванню TLS 1.2 для безпечного зв’язку (наприклад, [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS12).

- $str6 відповідає рядкам, що вказують на розширення файлів, зокрема .zip

- $str7 відповідає додаванню збірки System.IO.Compression.FileSystem для обробки стиснених файлів.

- $str8 відповідає використанню [IO.Compression.ZipFile]::OpenRead для читання ZIP файлів.

10. Моніторинг папки Downloads усіх користувачів у режимі реального часу шляхом додавання наведеної нижче конфігурації у блок <syscheck> файлу C:\Program Files (x86)\ossec-agent\ossec.conf:

<directories realtime="yes">C:\Users\*\Downloads</directories>Примітка: У цій статті відстежується лише папка Downloads всіх користувачів. Однак можна налаштувати інші папки, які потрібно контролювати.

11. Створити командний файл yara.bat у папці C:\Program Files (x86)\ossec-agent\active-response\bin\ і скопіювати в нього наведений нижче скрипт. Модуль Wazuh Active Response запускає цей скрипт для виконання сканування YARA для виявлення та видалення шкідливого програмного забезпечення:

:: This script deletes Peaklight malware executable as well as other malicious files matched by the YARA Rules

@echo off

setlocal enableDelayedExpansion

reg Query "HKLM\Hardware\Description\System\CentralProcessor\0" | find /i "x86" > NUL && SET OS=32BIT || SET OS=64BIT

if %OS%==32BIT (

SET log_file_path="%programfiles%\ossec-agent\active-response\active-responses.log"

)

if %OS%==64BIT (

SET log_file_path="%programfiles(x86)%\ossec-agent\active-response\active-responses.log"

)

set input=

for /f "delims=" %%a in ('PowerShell -command "$logInput = Read-Host; Write-Output $logInput"') do (

set input=%%a

)

set json_file_path="C:\Program Files (x86)\ossec-agent\active-response\stdin.txt"

set syscheck_file_path=

echo %input% > %json_file_path%

FOR /F "tokens=* USEBACKQ" %%F IN (`Powershell -Nop -C "(Get-Content 'C:\Program Files (x86)\ossec-agent\active-response\stdin.txt'|ConvertFrom-Json).parameters.alert.syscheck.path"`) DO (

SET syscheck_file_path=%%F

)

set yara_exe_path="C:\Program Files (x86)\ossec-agent\active-response\bin\yara\yara64.exe"

set yara_rules_path="C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\yara_rules.yar"

echo %syscheck_file_path% >> %log_file_path%

for /f "delims=" %%a in ('powershell -command "& \"%yara_exe_path%\" \"%yara_rules_path%\" \"%syscheck_file_path%\""') do (

echo wazuh-yara: INFO - Scan result: %%a >> %log_file_path%

:: Deleting the scanned file.

del /f "%syscheck_file_path%" >nul 2>&1

if exist "%syscheck_file_path%" (

echo wazuh-yara: INFO - Error removing threat: %%a >> %log_file_path%

) else (

echo wazuh-yara: INFO - Successfully deleted: %%a >> %log_file_path%

)

)

exit /b12. Перезапустити агент Wazuh, щоб застосувати зміни:

> Restart-Service -Name wazuhСервер Wazuh

Слід виконати наступні кроки, щоб налаштувати користувацькі декодери, правила та модуль Wazuh Active Response на сервері Wazuh.

1. Відредагувати файл /var/ossec/etc/decoders/local_decoder.xml і додати наступні декодери:

<decoder name="yara_decoder">

<prematch>wazuh-yara:</prematch>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Scan result: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Successfully deleted: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Error removing threat: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>2. Відредагувати файл /var/ossec/etc/rules/local_rules.xml на сервері Wazuh і додати до нього наступні правила:

<!-- File added to the Downloads folder -->

<group name= "syscheck,">

<rule id="100010" level="7">

<if_sid>550</if_sid>

<field name="file" type="pcre2">(?i)C:\\Users.+Downloads</field>

<description>File modified in the Downloads folder.</description>

</rule>

<!-- File modified in the Downloads folder -->

<rule id="100011" level="7">

<if_sid>554</if_sid>

<field name="file" type="pcre2">(?i)C:\\Users.+Downloads</field>

<description>File added to the Downloads folder.</description>

</rule>

</group>

<!-- Rule for the decoder (yara_decoder) -->

<group name="yara,">

<rule id="100012" level="0">

<decoded_as>yara_decoder</decoded_as>

<description>Yara grouping rule</description>

</rule>

<!-- YARA scan detects a positive match -->

<rule id="100013" level="7">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Scan result: </match>

<description>Yara scan result: File "$(yara_scanned_file)" is a positive match. Yara rule: $(yara_rule)</description>

</rule>

<rule id="100014" level="7">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Successfully deleted: </match>

<description>Active Response: Successfully removed "$(yara_scanned_file)". YARA rule: $(yara_rule)</description>

</rule>

<!-- Wazuh encounters an error when deleting malware with a positive match -->

<rule id="100015" level="12">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Error removing threat: </match>

<description>Active Response: Error removing "$(yara_scanned_file)". YARA rule: $(yara_rule)</description>

</rule>

</group>Де:

- Правило з ID 100010 спрацьовує, коли змінюється файл у директорії Downloads.

- Правило з ID 100011 спрацьовує, коли файл додається до директорії Downloads.

- Правило з ID 100012 – базове правило для виявлення подій YARA.

- Правило з ID 100013 спрацьовує, коли YARA сканує і виявляє шкідливий файл.

- Правило з ID 100014 спрацьовує, коли виявлений файл було успішно видалено модулем активного реагування Wazuh.

- Правило з ID 100015 спрацьовує, якщо виявлений файл не був успішно видалений модулем активного реагування Wazuh.

3. Додати наступну конфігурацію до файлу конфігурації сервера Wazuh /var/ossec/etc/ossec.conf:

<ossec_config>

<!-- The YARA batch script is executed when a file is added or modified in the Downloads folder monitored by Wazuh -->

<command>

<name>yara</name>

<executable>yara.bat</executable>

<timeout_allowed>no</timeout_allowed>

</command>

<active-response>

<command>yara</command>

<location>local</location>

<rules_id>100010,100011</rules_id>

</active-response>

</ossec_config>Модуль Wazuh Active Response запускає скрипт yara.bat, коли файл додається або змінюється в папці Downloads.

Де:

- <name> вказує, що yara – це ім’я команди, яка викликається в активного реагування.

- <executable> вказує, що yara.bat є виконуваним файлом для запуску.

- <command> вказує команду, яку буде використано активним реагуванням.

- Блок <active response> викликає блок <command>, коли спрацьовує правило з ID 100010 або 100011.

- <location> вказує, де виконується скрипт активного реагування.

4. Перезапустити менеджер Wazuh, щоб зміни набули чинності:

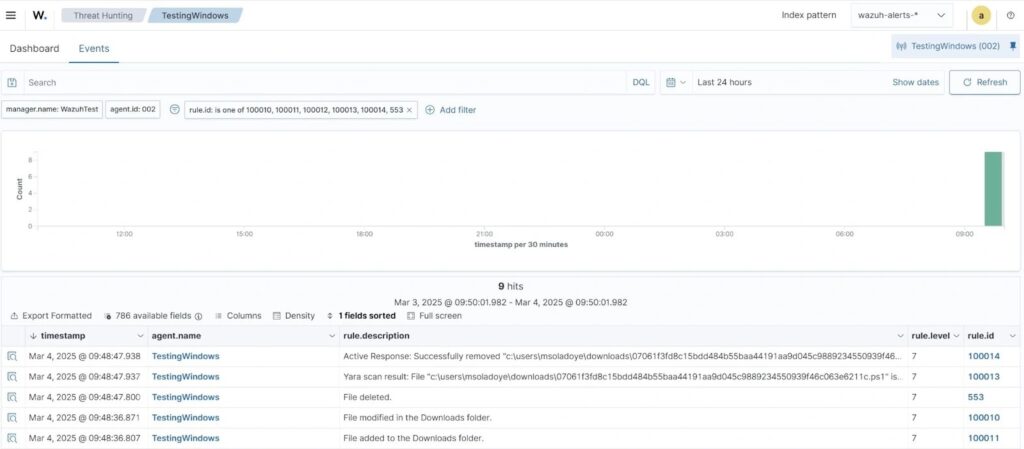

# systemctl restart wazuh-managerВізуалізація сповіщень на дешборді Wazuh

Коли виконуваний файл шкідливого ПЗ Peaklight додається до папки Downloads на кінцевому пристрої та видаляється модулем активного реагування Wazuh, на дешборді Wazuh генеруються сповіщення.

1. Перейти до Threat intelligence > Threat Hunting.

2. Натиснути + Add filter. Потім відфільтрувати rule.id у полі Field.

3. У полі Operator вибрати is one of.

4. Відфільтрувати 100010, 100011, 100013, 100014 і 553 у полі Values.

5. Натиснути Save.

Висновок

У цьому дописі показано, як організації можуть виявляти активність шкідливого ПЗ Peaklight на контрольованих кінцевих точках Windows. Завдяки використанню Sysmon вдалося отримати детальну інформацію про критичні системні події, зокрема створення процесів, мережеві з’єднання та модифікації файлів. Це дало змогу зібрати точні дані щодо поведінки шкідливого програмного забезпечення, що значно покращує ефективність його виявлення та аналізу. Для цього були розроблені правила виявлення у Wazuh, спрямовані на фіксацію ознак активності Peaklight.

Wazuh – це платформа з відкритим вихідним кодом, яка пропонує широкий спектр засобів для моніторингу та захисту інфраструктури від шкідливих дій. Для обговорення цього матеріалу або можливостей Wazuh варто приєднатися до спільноти в Slack, де команда вендора надає підтримку.