Организации все чаще применяют модель Zero Trust для улучшения своей кибербезопасности и киберустойчивости. В этой статье объясняется:

- Что такое нулевое доверие?

- Ключевые преимущества и вызовы Zero Trust.

- Семь основных принципов внедрения нулевого доверия.

Что такое нулевое доверие?

Традиционная стратегия кибербезопасности была построена по структуре периметра: основное внимание уделялось предотвращению проникновения злоумышленников в сеть. Пользователям, процессам, устройствам и другим объектам в пределах периметра, с другой стороны, предоставлялся широкий доступ к ІТ-ресурсам. Выражение «у нас довольно плоская сеть» использовалось, чтобы описать ситуацию, когда все внутри периметра могли видеть и иметь доступ ко всему (или почти всему), и внутренние границы не были установлены.

Однако с годами разница между сетевыми и внесетевыми объектами становится все более размытой. На это влияют такие факторы, как удаленная работа, политика использования собственных устройств (BYOD) и сложные цепочки поставок. Более того, экспертиза инцидентов показала, что злоумышленники, которые проникают в сеть, похищая или угадывая учетные данные законных пользователей, часто скрываются внутри неделями, месяцами или даже годами, незаметно продвигаясь вглубь и расширяя свои права, пока не получат доступ к конфиденциальным системам или данным. Кроме того, сами владельцы учетных данных могут нанести ущерб, как намеренно, так и по ошибке или небрежности.

Чтобы противостоять этим реалиям, Zero Trust предлагает новый подход к кибербезопасности, который можно сформулировать так: «Никогда не доверяй, всегда проверяй». На практике нулевое доверие включает в себя разнообразные средства контроля безопасности, в том числе следующие:

- Повторная аутентификация на основе оценки рисков. Ни один пользователь, процесс или другая идентичность не должны проходить аутентификацию один раз, а затем получать свободный доступ к ІТ-ресурсам, даже если первоначальный доступ подтвержден с помощью многофакторной аутентификации (MFA). Вместо этого, риск каждого запроса на доступ должен оцениваться на основе ряда факторов. Если риск превышает установленный порог, следует требовать дополнительную аутентификацию. Примеры факторов включают время и место запроса, классификацию запрашиваемых ресурсов (например, публичные, секретные или сверхсекретные), характеристики устройства, с которого осуществляется запрос (например, данные о версии программного обеспечения), а также поведенческую аналитику в отношении обычных моделей активности субъекта.

- Строгое соблюдение принципа наименьших привилегий. Кроме того, Zero Trust требует, чтобы доступ предоставлялся только к ресурсам, необходимым для выполнения конкретной задачи, и был ограничен во времени. Это ограничивает вред, который может нанести любая идентичность в сети, независимо от того, используется ли она законным владельцем или была скомпрометирована злоумышленником.

- Тщательный мониторинг активности. Чтобы обеспечить оперативное обнаружение угроз, нулевое доверие требует постоянного мониторинга активности в ІТ-инфраструктуре. Это включает действия конечных пользователей, администраторов, служебных учетных записей, устройств и так далее.

Что такое 7 принципов нулевого доверия?

«Эталонная архитектура нулевого доверия» определяет семь взаимосвязанных основ для реализации принципов нулевого доверия:

- Пользователи. Эта область включает все процессы, связанные с аутентификацией идентичности пользователей и управлением их привилегиями. Примеры включают управление идентификацией и доступом (IAM), управление привилегированным доступом (PAM) и многофакторную аутентификацию.

- Устройства. Этот компонент предусматривает аутентификацию устройств и обеспечение соответствия устройств стандартам безопасности. В эти стандарты входят, в частности, наличие современного программного обеспечения и отсутствие несанкционированных компонентов. Инструменты для обеспечения защищенности устройств включают системы непрерывной диагностики и устранения последствий (CDM), решения для управления мобильными устройствами (MDM) и модули доверенных платформ (TPM).

- Сеть/среда. Эта сфера включает в себя изоляцию и контроль сети, включая как локальные, так и удаленные среды. Ключевые стратегии сетевой безопасности включают детальное распределение прав доступа, микро- и макросегментацию.

- Программы и рабочая нагрузка. Этот компонент включает все задачи, выполняемые программным обеспечением. Здесь могут быть полезными прокси-технологии.

- Данные. Эта сфера включает все данные, которые организация хранит и обрабатывает. Комплексная стратегия управления данными включает такие средства контроля, как проверка доступа к данным для обеспечения наименьших привилегий и шифрование для защиты данных, которые попадают в чужие руки.

- Видимость и аналитика. Этот компонент предусматривает анализ сетевой и системной активности для выявления угроз. Соответствующие технологии включают журналы сетевой и системной активности, каналы разведки угроз и инструменты SIEM.

- Автоматизация и управление. Это направление предусматривает автоматизацию процессов безопасности, таких как обнаружение угроз и реагирование на них, чтобы повысить скорость и последовательность внедрения политики безопасности.

Что такое архитектура нулевого доверия?

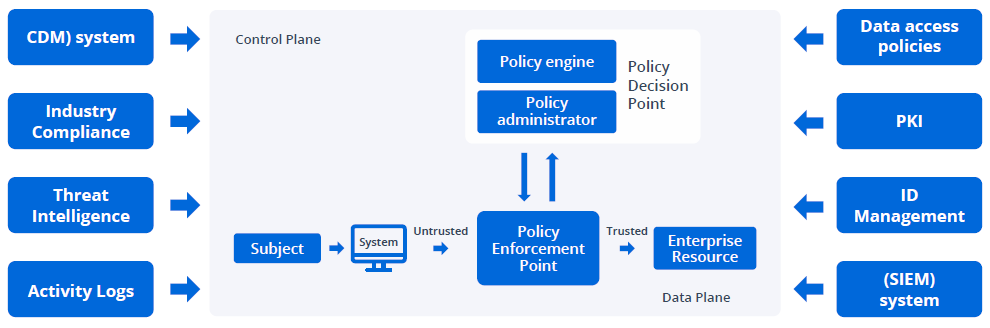

Для реализации принципов нулевого доверия организациям необходимо построить архитектуру нулевого доверия. Методическая публикация от Национального института стандартов и технологий (NIST SP 800-207) «Архитектура нулевого доверия» подробно описывает ключевые компоненты:

В центре рисунка – компоненты политики:

- Механизм политики (Policy engine (PE)). Собирает данные о запросе и использует политики предприятия, чтобы определить, одобрить ли запрос.

- Администратор политики (Policy administrator (PA)). Принимает решение об аутентификации от PE и генерирует (или не генерирует) учетные данные или токены, чтобы разрешить сеанс.

- Точка внедрения политики (Policy enforcement point (PEP)). Управляет соединением между запрашивающим устройством и приватным ресурсом на основе команд, отправленных PA.

Слева и справа расположены источники данных, которые питают РЕ:

- Система непрерывной диагностики и смягчения последствий (Continuous diagnostics and mitigation (CDM) system). Собирает информацию о характеристиках запрашивающего устройства.

- Система отраслевого соответствия (Industry compliance system). Кодирует правила политики, чтобы помочь обеспечить соответствие действующим нормативным актам, таким как FISMA или HIPAA.

- Каналы разведки угроз (Threat intelligence feeds). Предоставляют информацию об атаках или уязвимостях, имеющих отношение к процессу контроля доступа.

- Журналы сетевой и системной активности (Network and system activity logs). Регистрируют информацию о событиях в сети для улучшения обнаружения угроз и измерения аномального поведения.

- Политика доступа к данным (Data access policies). Определяет фундаментальные правила,

которые определяют, каким субъектам разрешено иметь доступ к определенному

ресурсу в определенное время.

- Система управления информацией и мерами безопасности (Security information and event management (SIEM) system). Собирает и анализирует данные из различных источников для выявления угроз безопасности.

- Система управления идентификацией (Identity management system). Управляет записями идентификационных данных для учетных записей, которые запрашивают доступ к ресурсам.

Какие вызовы стоят на пути внедрения нулевого доверия?

К ключевым вызовам во внедрении модели нулевого доверия можно отнести следующие:

- Переход из устаревших систем. Большинство организаций не могут внедрить нулевое доверие с самого начала. Вместо этого они должны постепенно заменить существующие системы и процессы на альтернативные варианты Zero Trust. На протяжении всего периода перехода они должны поддерживать высокий уровень безопасности, обеспечивая бесперебойную работу старых и новых компонентов.

- Создание надежных источников данных. Еще одна проблема внедрения заключается в сборе достаточного количества данных, которые будут переданы РЕ для принятия надежных решений по аутентификации. Это требует детального знания активов, субъектов и бизнес-процессов предприятия.

- Защита компонентов политики. Чтобы предотвратить нарушение процессов аутентификации и, соответственно, бизнес-операций, организациям необходимо защитить PE, PA и PEP. Они должны быть размещены в безопасной среде или продублированы в нескольких средах. Кроме того, их следует тщательно контролировать, а любые изменения конфигурации регистрировать и проверять.

- Содействие принятию пользователями. Поскольку Zero Trust требует минимизации разрешений и дополнительного запроса на повторную аутентификацию для более рискованных запросов на доступ, пользователи могут испытывать разочарование от изменений. Чтобы уменьшить ощущение усталости от таких мер безопасности, нужно не изымать права доступа, которые действительно нужны пользователям, и требовать MFA только тогда, когда это оправдано. В более широком смысле, необходимо способствовать формированию мышления нулевого доверия путем объяснения преимуществ безопасности. Также стоит развеять ложное представление о том, что «нулевое доверие» означает отсутствие доверия к работникам как к людям. Важно объяснить, что оно просто означает отсутствие автоматического доверия к любому устройству, системе, пользователю или иному субъекту.

- Управление правильным уровнем разрешений. Минимизация разрешений не означает, что их больше не будет, пользователи все равно будут иметь набор разрешений после аутентификации, но не должны получать все, которые есть в наличии. В отчете Microsoft за 2023 год подчеркивается рискованный разрыв между предоставленными разрешениями и разрешениями, используемыми в облаке, поскольку идентичности используют только 1% предоставленных им разрешений. Чтобы справиться с этим, следует убедиться, что роль (роли) пользователя и предоставленные разрешения для этой роли хорошо управляемы и сведены к минимально возможному уровню. Кроме того, наличие процесса, который позволяет либо делать исключения своевременно, либо осуществлять проверенный способ самообслуживания для присвоения необходимого права, облегчит проведение операций с нулевым доверием.

Вывод

Внедрение модели безопасности нулевого доверия не является быстрой и простой задачей. Тем не менее 7 принципов нулевого доверия обеспечивают прочный фундамент для определения необходимых инструментов и процессов. Хорошая новость заключается в том, что не обязательно внедрять все из них, чтобы увидеть преимущества. Каждый шаг в создании архитектуры нулевого доверия усилит кибербезопасность и киберустойчивость.