Рынок кибербезопасности наполнен множеством инструментов, каждый из которых разработан для решения конкретных аспектов безопасности. Среди них сканеры уязвимостей и системы управления информацией и событиями безопасности (SIEM, Security Information and Event Management) являются неотъемлемой частью надежной системы безопасности, но выполняют разные функции. Понимание их различий, сходств и как они дополняют друг друга имеет решающее значение для управления рисками AppSec.

Что такое сканер уязвимостей?

Сканер уязвимостей – это инструмент, предназначенный для проактивного обнаружения слабых мест в цифровых активах организации. Систематически сканируя системы, сети или приложения (в зависимости от типа сканера), он обнаруживает известные уязвимости, неправильные конфигурации и устаревшие компоненты. Сканеры могут быть пассивными или активно имитировать потенциальные векторы атаки, предоставляя подробные отчеты, в которых уязвимости определяются по степени серьезности и возможности эксплуатации.

Типы сканеров уязвимостей

Сканеры уязвимостей можно классифицировать на основе активов, которые они проверяют.

1. Сканеры уязвимостей приложений включают динамические инструменты (DAST), инструменты статического анализа (SAST) и другие. DAST специально тестирует запущенные приложения извне, чтобы обнаружить уязвимости, которые можно использовать, в режиме реального времени. Примеры инструментов DAST включают:

- Invicti: AppSec-платформа уровня энтерпрайз, которая объединяет DAST, SAST, SCA и безопасность API, используя DAST для проверки работоспособности для других методов тестирования.

- Acunetix: Самое быстрое решение DAST с proof-based сканированием для подтверждения эксплуатируемых уязвимостей.

2. Сетевые сканеры уязвимостей ищут уязвимости в сетевой инфраструктуре, включая серверы, маршрутизаторы и другие подключенные устройства.

Примеры уязвимостей, которые умеют обнаруживать сканеры

Сканеры уязвимостей умеют обнаруживать широкий спектр уязвимостей в системе безопасности, которые обычно эксплуатируют злоумышленники. Однако типы уязвимостей и методы тестирования для их обнаружения очень отличаются для каждого типа сканеров.

Уязвимости, обнаруживаемые сканерами безопасности приложений

DAST-сканеры, ориентированные на приложения, исследуют поведение веб-приложений и API в реальном времени, чтобы выявить уязвимости, которые можно эксплуатировать. Чаще всего обнаруживаются следующие проблемы:

- SQL-инъекция: позволяет злоумышленникам манипулировать базами данных на сервере, вводя вредоносные SQL-инструкции через поля ввода пользователя.

- Межсайтовый скриптинг (XSS): Позволяет выполнять ненадежные скрипты в браузере пользователя, что потенциально может привести к краже сессионных файлов cookie или учетных данных.

- Инъекция команд: позволяет злоумышленникам внедрять системные команды, которые сервер выполняет с привилегиями обрабатывающего процесса.

- Обход каталога: Предоставляет несанкционированный доступ к файлам и каталогам за пределами назначенной области изменения пути к файлу в поле ввода пользователя.

- Неправильные конфигурации безопасности: Широкая категория, которая охватывает опасные HTTP-заголовки, слишком многословные сообщения об ошибках и открытые конфигурационные файлы.

Уязвимости, которые обнаруживаются сетевыми сканерами безопасности

Сетевые сканеры проверяют компоненты на уровне инфраструктуры на наличие уязвимостей, которые могут быть не связаны с уровнем приложений. К ним относятся:

- Открытые порты: Системные порты и порты приложений, открытые для интернета или внутренних сетей без надобности создают потенциальные векторы атак.

- Слабые протоколы шифрования: Устаревшие версии TLS/SSL и наборы шифров могут позволить перехватывать или расшифровывать коммуникации.

- Неисправленные сервисы: Известные уязвимости в службах операционной системы или установленном программном обеспечении, которые не были обновлены, создают легкие точки входа для злоумышленников.

- Типичные учетные данные: Устройства и программное обеспечение, которые используют стандартные имена пользователей и пароли, легко скомпрометировать.

- Риски отравления кэша DNS: Неправильные конфигурации или уязвимости, которые позволяют осуществлять подмену DNS или атаки перенаправления.

Реальный пример эксплуатации уязвимости приложения

Утечка данных Equifax в 2017 году, что привела к утечке конфиденциальной информации миллионов людей, была связана с неисправленной уязвимостью Apache Struts – типичной ошибкой, которую мог бы обнаружить хороший инструмент DAST, что позволило бы вовремя устранить ее и, возможно, предотвратить крупную утечку данных.

Что такое SIEM?

Системы управления информацией и событиями безопасности (SIEM) объединяют, анализируют и коррелируют данные логов из различных источников в ІТ-среде. Они предоставляют информацию о событиях безопасности в режиме реального времени, облегчая обнаружение угроз, реагирование на инциденты и отчетность о соблюдении нормативных требований.

Основные функции SIEM

- Сбор данных: Собирает логи с приложений, сетевых устройств, серверов и т.д.

- Корреляция событий: Выявляет закономерности и взаимосвязи между разрозненными событиями для выявления аномалий.

- Оповещения и отчетность: Создает оповещения в реальном времени и исчерпывающие отчеты для команд безопасности.

Примеры угроз безопасности, которые обнаруживает SIEM

SIEM-системы играют важную роль в выявлении следующих угроз:

- Внутренние угрозы: Необычные паттерны доступа сотрудников, например, доступ к конфиденциальным данным в нерабочее время.

- Продвинутые постоянные угрозы (APT, Advanced Persistent Threats): Скоординированные, скрытые атаки, которые происходят в течение длительного времени.

- Заражение вредоносным программным обеспечением: Обнаружение активности вредоносного программного обеспечения в сети.

Реальный пример SIEM в действии

Компания, предоставляющая финансовые услуги, обнаружила несанкционированный доступ к данным клиентов со стороны внутреннего сотрудника. SIEM-система зафиксировала нетипичные шаблоны доступа, что позволило команде безопасности оперативно вмешаться и предотвратить потенциальную утечку данных.

Основные различия между сканерами уязвимостей и SIEM

Хотя оба типа инструментов повышают уровень безопасности, они существенно отличаются по назначению и принципу работы – самое главное, что SIEM является преимущественно реактивным инструментом, тогда как сканирование уязвимостей является проактивным.

Сканеры уязвимостей | SIEM-системы | |

| Предназначение | Выявлять и сообщать об известных уязвимостях до их эксплуатации | Мониторинг, выявление и реагирование на инциденты безопасности в режиме реального времени |

| Источники данных | Активно и пассивно сканирует системы, программы и сети на наличие уязвимостей | Группирует логи из различных источников, таких как серверы, программы и сетевые устройства |

| Режим функционирования | Проактивный: запланированное сканирование или сканирование по запросу для выявления потенциальных проблем | Реактивный: непрерывный мониторинг для выявления и реагирования на текущие угрозы |

| Результат | Подробные отчеты об уязвимостях с рейтингом серьезности и предложениями по их устранению | Оповещения в режиме реального времени, дешборды и отчеты о событиях и инцидентах безопасности |

| Механизм реагирования | Предоставляет указания по исправлению ситуации, но не предпринимает прямых действий | Может запускать автоматические реакции или рабочие процессы для устранения выявленных угроз |

Комплементарное использование сканеров уязвимостей и SIEM

Интеграция обоих типов инструментов предлагает целостный подход к безопасности.

- Проактивная идентификация: Сканеры уязвимостей выявляют потенциальные уязвимости, что позволяет вовремя их устранить.

- Непрерывный мониторинг: SIEM-системы контролируют среду на наличие признаков эксплуатации или аномального поведения.

- Улучшенное реагирование на инциденты: Информация, полученная в результате сканирования уязвимостей, может быть использована в правилах корреляции SIEM, что повышает точность обнаружения.

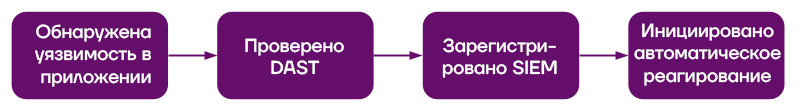

Ниже приведена блок-схема, иллюстрирующая рабочий процесс, где пересекаются управление уязвимостями и обнаружение угроз:

Эта последовательность демонстрирует, как динамическое тестирование безопасности приложений и SIEM могут работать в тандеме: DAST подтверждает реальные риски, а SIEM, как вот Wazuh, обеспечивает немедленное, контекстно-зависимое реагирование.

Как DAST заполняет пробел между обнаружением и действиями?

Хотя и сканеры уязвимостей, и SIEM предлагают критически важную информацию, они часто работают изолированно, когда один обнаруживает потенциальные проблемы, а другой реагирует на подозрительное поведение. Но то, что связывает обнаружение со значимыми действиями – это проверка. Именно здесь динамическое тестирование безопасности приложений (DAST) становится незаменимым.

DAST, особенно если оно реализовано с помощью proof-based сканирования, как это делает Invicti, проверяет, может ли уязвимость быть использована в реальной среде. Это не только исключает ложные срабатывания, но и позволяет быстро сортировать уязвимости и уверенно их исправлять. Этот шаг проверки преодолевает разрыв между теоретическим риском и реальными данными.

В отличие от систем SIEM, которые реагируют после того, как что-то случится, или устаревших сканеров приложений, только создающих длинные списки потенциальных недостатков, современный DAST дает командам возможность исправить то, чем на самом деле могут воспользоваться злоумышленники. Это обеспечивает точность, скорость и целенаправленность процесса управления уязвимостями.

Вывод

Знание того, чем отличаются сканеры уязвимостей и SIEM-системы и как они дополняют друг друга дает организациям инструменты для разработки проактивной и реактивной политики безопасности.

Безопасность – это не о том, чтобы видеть все. Она заключается в том, чтобы видеть то, что имеет значение, и действовать в соответствии с этим. Подход DAST-first помогает сосредоточиться на реальных рисках, подтвердить их и обеспечить их устранение до того, как они будут использованы. В сочетании со способностью SIEM выявлять реальные угрозы, это создает программу безопасности, которая может защищать, реагировать и развиваться.