Гаджет за 50 долларов может сломать защиту в считанные секунды. Устройства BadUSB, Rubber Ducky и Flipper Zero обходят традиционную блокировку USB, маскируясь под клавиатуры и выполняя команды с машинной скоростью. Netwrix Endpoint Management объединяет контроль устройств Netwrix Endpoint Protector с политиками контроля привилегий Netwrix Policy Manager, чтобы блокировать вредоносные устройства, удалять лишние права администратора и сдерживать разветвления атаки до того, как оно перерастет в серьезную угрозу.

В этой статье объясняется, как они работают, почему традиционные средства контроля не справляются и как эффективно им противостоять.

USB-накопитель за 50 долларов может разрушить всю сеть

USB-носитель оказывается на парковке. Один из сотрудников подключает его из любопытства.

Через несколько секунд устройство маскируется под клавиатуру и вводит сотни команд с машинной скоростью. Оно отключает защитные механизмы, устанавливает вредоносное ПО и открывает бэкдоры.

Иногда достаточно одного подключения. Одной опрометчивости. Одного устройства за 50 долларов.

Это вполне реальная и активно эксплуатируемая угроза. Такие атаки известны как BadUSB, Rubber Ducky или Flipper Zero и относятся к наиболее недооцененным угрозам для конечных точек.

Что такое атаки BadUSB, Rubber Ducky и Flipper Zero?

Эти атаки относятся к категории эксплойтов HID (Human Interface Device). Принцип действия прост, но разрушителен:

- Устройства не ведут себя как носители данных. Вместо того чтобы определяться как USB-накопитель, они маскируются под клавиатуру.

- Скорость действий превосходит способности человека. Команды вводятся мгновенно, задолго до того, как можно что-либо заметить или отреагировать.

- Они используют доверие системы. Операционные системы расценивают такие устройства, как легитимные клавиатуры и автоматически предоставляют им доступ.

Анатомия атаки

USB HID-атаки являются киберэквивалентом фокусов – удивительно просты, но крайне эффективны:

- Доставка: Устройство оставляют в месте, где его может найти сотрудник или отправляют по почте.

- Выполнение: После подключения устройства ввод команд начинается мгновенно.

- Повышение привилегий: Если на рабочей станции пользователь имеет локальные права администратора, поддельная клавиатура может отключить антивирус, запустить вредоносное ПО или создать новые аккаунты.

- Разветвления атаки: Если административные учетные данные повторно используются на разных машинах, злоумышленники быстро распространяются по сети.

Результат: небольшое устройство способно вызвать потенциально катастрофическое нарушение безопасности.

Почему устаревшие средства защиты не срабатывают

Большинство организаций блокируют USB-накопители. Однако блокировка USB не означает блокировку HID-устройств. Устройство BadUSB не определяется как хранилище данных, а идентифицируется как новая клавиатура. Именно поэтому традиционные средства защиты не замечают угрозы, создавая слепую зону для многих команд безопасности.

Как Netwrix останавливает атаку

Netwrix Endpoint Protector: контроль устройств для противодействия атакам HID

Модуль Device Control в Netwrix Endpoint Protector позволяет предотвращать несанкционированные HID-атаки в режиме реального времени:

- Блокировка дополнительных клавиатур: политика одним щелчком блокирует работу всех «дополнительных клавиатур».

- Разрешение по Vendor ID: работают только доверенные и распознанные клавиатуры. Любое устройство, маскирующееся под клавиатуру, но не имеющее разрешенного Vendor ID (например, Rubber Ducky или Flipper Zero), получает отказ в доступе.

- Кроссплатформенное применение политик: оповещения и блокировки работают на Windows, macOS и Linux.

Результат: защита с минимальными требованиями к обслуживанию и высокой эффективностью, которая нейтрализует HID-атаки.

Ниже – двухэтапный процесс остановки атаки с помощью Netwrix Endpoint Protector.

Шаг 1: Запретить доступ к дополнительным клавиатурам.

Шаг 2: Использовать разрешенный список Vendor ID, чтобы обеспечить работу только тех клавиатур, которые являются доверенными и распознанными в среде. Любое устройство, пытающееся маскироваться под клавиатуру, но не проходящее проверку Vendor ID (например, Rubber Ducky), блокируется мгновенно.

Результат очевиден для конечных пользователей. Ниже приведен пример блокировки нежелательного устройства (подобные оповещения отображаются на машинах Windows, macOS и Linux).

Netwrix Policy Manager: многоуровневая защита

Если злоумышленники получают физический или удаленный доступ, одного контроля устройств недостаточно. В таких случаях может потребоваться Netwrix Policy Manager (ранее PolicyPak):

- автоматическое удаление локальных прав администратора, что уменьшает риск повышения привилегий;

- включение доступа “just-in-time” через интеграцию с ServiceNow или службой поддержки для одобрения легитимных запросов на административные действия;

- ограничение использования инструментов повышенного риска, таких как PowerShell, CMD и Run, с возможностью предоставления исключений для разрешенных приложений и скриптов;

- SecureRun™ – автоматическая блокировка недоверенных приложений, загруженных пользователями.

В сочетании эти механизмы не позволяют злоумышленникам использовать вредоносные устройства или украденные привилегии для захвата систем. Создание правил EPM для обхода UAC-промптов производится легко.

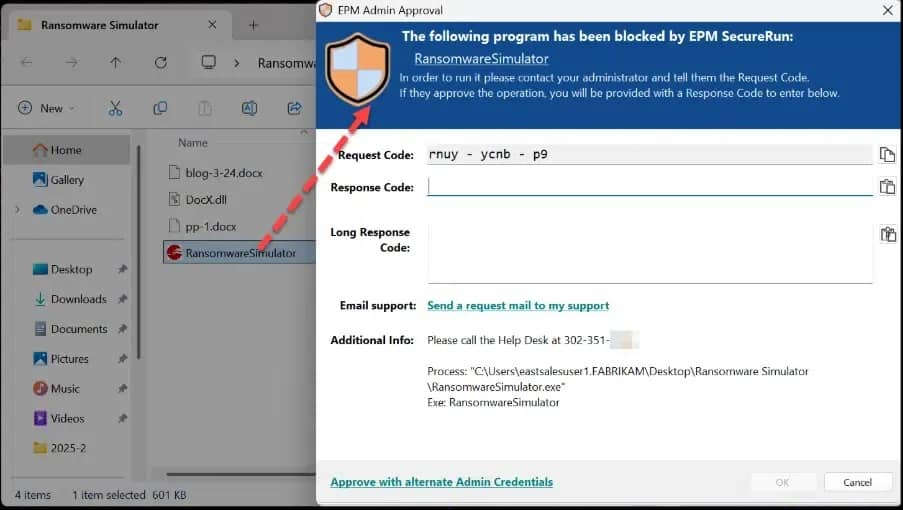

Для элементов, для которых правила еще не созданы, может быть применен доступ Just-in-time Admin Approval, как показано ниже.

Элементы, автоматически блокируемые SecureRun, также могут быть обработаны через ServiceNow или HelpDesk.

Бизнес ценность для руководителей по безопасности

Netwrix Endpoint Management (Endpoint Protector + Policy Manager) обеспечивает не только блокировку вредоносных устройств, но и снижение организационных рисков при сохранении эффективности работы IT-команд:

- Готовность к соответствию требованиям: отвечает рекомендациям NIST, CIS и ISO по управлению сменными носителями и привилегиями.

- Операционная простота: отсутствие утраты производительности; доверенные устройства продолжают работать, в то время как вредоносные блокируются.

- Уменьшение рисков: обнаружение и блокирование попыток разветвления атаки до того, как способны распространиться программы-вымогатели.

- Избежание затрат: предотвращение дорогостоящего реагирования на инциденты и простои, которые могут возникнуть из-за одного неосторожного действия.

Заключение

Атаки BadUSB, Rubber Ducky и Flipper Zero нацеливаются на доверенное устройство в среде – клавиатуру.

Netwrix Endpoint Management, работающий на базе Netwrix Endpoint Protector и Netwrix Policy Manager, обеспечивает следующие возможности:

- блокировка несанкционированных USB HID-устройств для выполнения любых действий;

- удаление лишних локальных прав администратора и внедрение принципа наименьших привилегий;

- сдерживание разветвления атаки благодаря доступу «just-in-time» и контролю привилегированных сессий.

В результате вектор высокого риска перестает быть проблемой, а устройство за 50 долларов больше не представляет угрозы, способной перерасти в инцидент с миллионными убытками.