В нефтегазовой отрасли каждый час простоя оборачивается потерей производственной выручки и ростом рисков, связанных с комплаенсом. Критически важные активы OT, в том числе контроллеры Rockwell ControlLogix 5580, широко используются на нефтеперерабатывающих заводах, трубопроводах и морских платформах.

Когда такие устройства работают на устаревших версиях прошивки, одна пропущенная уязвимость может привести к серьезным последствиям: от рисков для безопасности до регуляторных нарушений и многомиллионных операционных убытков.

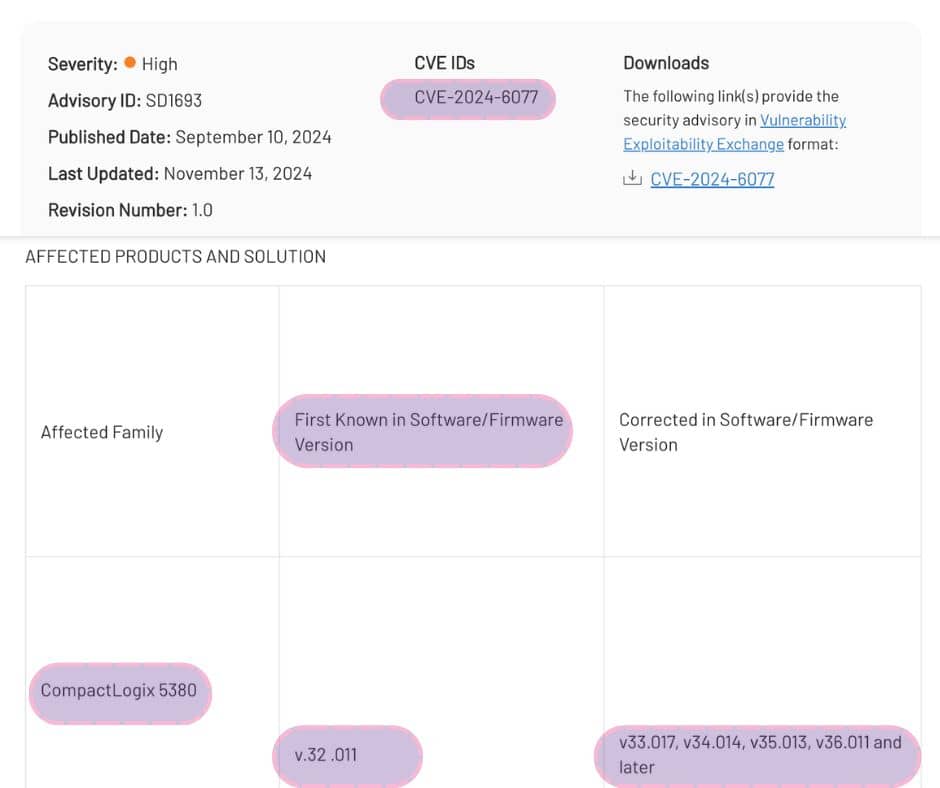

Один из таких случаев касался прошивки версии 32.011. В официальных рекомендациях компании Rockwell было подтверждено, что эта версия уязвима к CVE-2024-6077. В то же время, в публичных базах данных уязвимостей эта проблема была привязана к GuardLogix, а не к ControlLogix. Для операторов, которые учитывали оборудование именно как ControlLogix, такое несоответствие значило, что производственные контроллеры выглядели безопасными при сканировании, хотя на самом деле это было не так.

Следствие: опасный ложноотрицательный результат в масштабе всей инфраструктуры, оставивший критически важные объекты без надлежащей защиты.

| Без DeviceTotal | С DeviceTotal |

| ⚠️ Пропущена уязвимость из-за несоответствия CPE | ✅ CVE-2024-6077 корректно сопоставлена с ControlLogix 5580/32.011 |

| ⚠️ Отсутствует точная информация по устранению | ✅ Подтвержденный вендором путь устранения (исправлено в более поздних версиях согласно Rockwell SD1693) |

| ⚠️ Отчетность, не отвечающая требованиям комплаенса и отложенная установка исправлений | ✅ Ежедневная оценка рисков, согласованная с официальными сообщениями об уязвимостях от производителя |

| ⚠️ Зависимость исключительно от CPE с NVD | ✅ Подтвержденное происхождение данных (Rockwell SD1693 + NVD) |

Пробел в безопасности

- Устройство в эксплуатации: Rockwell ControlLogix 5580 (1756-L83E)

- Прошивка: 32.011

- Источник поиска: NVD / типичный сканер уязвимостей

- Результат: CVE-2024-6077. Прошивка версии 32.011 была указана только для GuardLogix 5580 CPE, а не для ControlLogix 5580. В публичной базе данных версия 33.011 указана как первая уязвимая для устройств серии ControlLogix 5580.

Для сред OT в нефтегазовой отрасли, где устройства числятся как ControlLogix, эта уязвимость не была выявлена. Поэтому критически важные с точки зрения безопасности системы ошибочно считались защищенными.

Реальность, что была обнаружена DeviceTotal

DeviceTotal сопоставил рекомендации Rockwell с реальными данными об активах:

- Поставщик: Rockwell Automation

- Ссылка на рекомендации: Rockwell Security Advisory SD1693

- Устройство, на которое повлияла проблема: ControlLogix 5580 (1756-L83E)

- Прошивка: впервые обнаружено в v32.011, исправлено в более поздних версиях

- Статус: опубликована публичная запись, но остаётся несоответствие в отображении устройств

- Ценность DeviceTotal: объединены данные вендора и публичные данные, устранены ложноотрицательные расхождения для активов ControlLogix в нефтегазовых сетях

Практические рекомендации

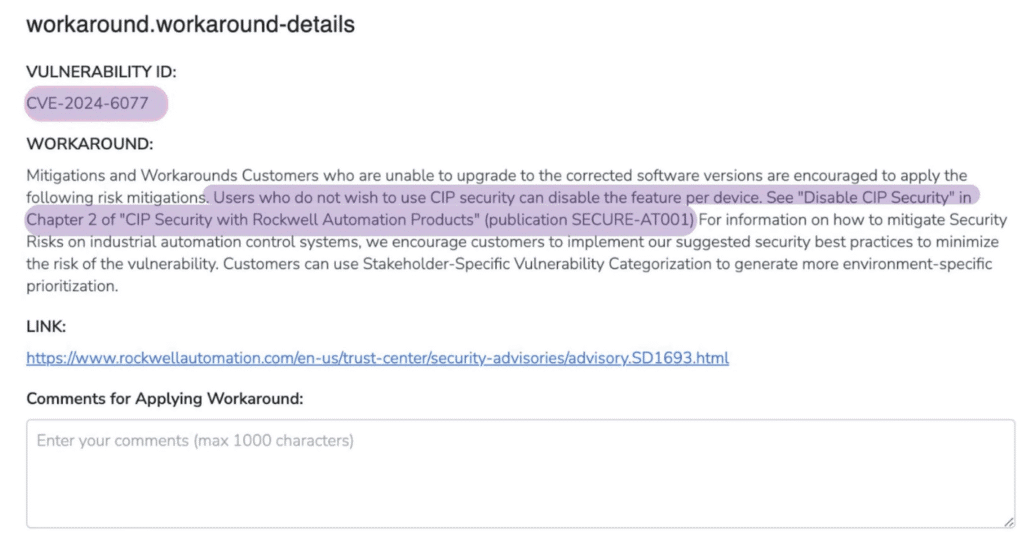

Для каждой уязвимости GE рекомендует ограничить физический доступ и применять стандартные лучшие практики кибербезопасности. К примеру, CVE-2024-6077 содержит рекомендованный вендором обходной путь, который устраняет уязвимость, если безопасность CIP выключена.

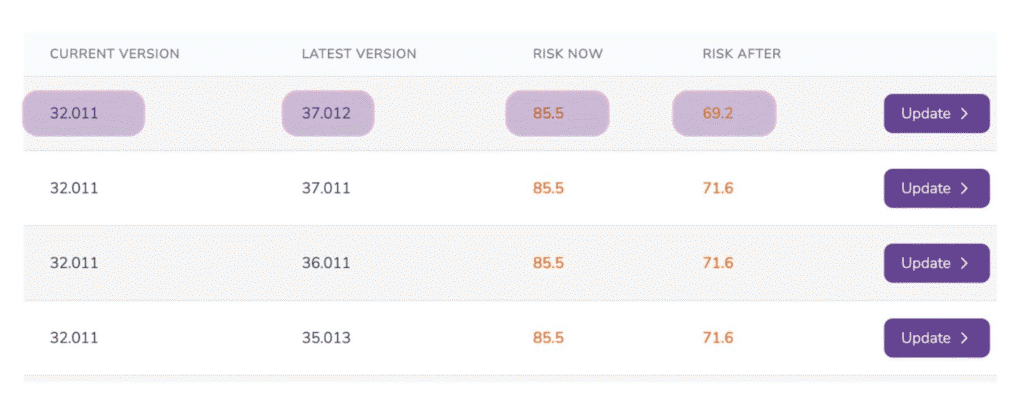

Для работы с прошивкой 32.011 новейшая доступная версия поставщика – 37.012, что обеспечивает понижение уровня риска. Что касается CVE-2024-6077, то его можно исправить путем обновления до версии 33.017 и более поздних версий.

Результат

Благодаря DeviceTotal команда по безопасности смогла:

- Правильно идентифицировать ControlLogix 32.011 как уязвимый

- Спланировать обновление в рамках планируемых периодов технического обслуживания

- Обеспечить соответствие требованиям вендора

- Устранить «слепые зоны», вызванные несоответствием данных в разных источниках

Как DeviceTotal интегрируется с командами по безопасности ОТ в нефтегазовой отрасли

Согласование инвентаризации активов

Разногласия в инвентаризации активов (ControlLogix vs. GuardLogix) устраняются, обеспечивая специалистам OT достоверный профиль рисков.

Соответствие требованиям и регуляторная отчетность

Такие фреймворки, как NERC CIP, IEC 62443 и NIS2, требуют данные об уязвимости, проверенные вендором. DeviceTotal предоставляет готовые к аудиту подтверждения, напрямую связанные с рекомендациями Rockwell.

Готовность к реагированию на инциденты

Во время инцидентов команды SOC и OT нуждаются в точной информации о прошивке, чтобы решить, какие контроллеры нужно исправить или изолировать. DeviceTotal предоставляет эту информацию без прерывания производства.

Жизненный цикл и закупки

Учитывая 10–20-летний жизненный цикл, типичный для нефтегазовой отрасли, DeviceTotal отслеживает EoL/EoS и видимость исправлений вендоров, чтобы помочь избежать долгосрочных скрытых рисков.

Почему это важно?

В масштабах нефтегазовой отрасли даже незначительные разногласия между рекомендациями вендоров и публичными данными могут привести к:

- Ложноотрицательным результатам, которые пропускаются во время масштабных инвентаризаций активов.

- Слепым зонам в соблюдении требований, когда отчеты показывают, что устройства безопасны, но на самом деле это не так.

- Росту затрат на простои, когда в критически важных системах пропускаются уязвимые места.

- Риску для безопасности и для соблюдения нормативных требований в производственных сетях.

DeviceTotal объединяет все источники информации (от вендоров и публичных) в единственную правдивую картину.