Вредоносное программное обеспечение Peaklight – это похититель информации, предназначенный для сбора конфиденциальных данных со скомпрометированных конечных точек. Он часто распространяется по подпольным каналам, а в некоторых случаях предлагается как “вредоносное программное обеспечение как услуга” (Malware-as-a-Service, MaaS). Гибкая структура и частые обновления делают его мощной угрозой, которая постоянно развивается и способна обходить традиционные меры безопасности.

Peaklight использует несколько механизмов антианализа, чтобы избежать обнаружения. Его основная цель – похитить конфиденциальную информацию, включая учетные данные для входа в систему, историю браузера, финансовые данные и ключи от криптовалютных кошельков. После установки на устройство жертвы он поддерживает постоянный доступ, избегая обычных проверок безопасности.

В этой статье показано, как организации могут обнаруживать и противодействовать вредоносному программному обеспечению Peaklight на конечных точках Windows.

Поведение вредоносного ПО Peaklight

Ниже приведены некоторые из вариантов поведения, которые наблюдаются в случае успешного запуска вредоносного программного обеспечения Peaklight на конечной точке Windows. Выполнение начинается с запуска скрипта PowerShell, который обходит защиту PowerShell и предотвращает загрузку профилей пользователей:

"C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -NoProfile -ExecutionPolicy unrestricted -File C:\Users\ADMIN|~1\AppData\Local\Temp\07061f3fd8c15bdd484b55baa44191aa9d045c9889234550939f46c063e6211c.ps1- Оно запрашивает системную память с помощью вызова API GlobalMemoryStatusEx. Низкий уровень доступности памяти может указывать на виртуальную машину, а также на то, что вредоносное программное обеспечение может пытаться обнаружить среду sandbox.

- Скрипт Powershell сбрасывает в папку C:\Users\Administrator\AppData\Local\Temp\ файл с непонятным названием.

- Вредоносное программное обеспечение выделяет несколько блоков памяти для чтения-записи-исполнения размером от 4 до 8 КБ (используя NtAllocateVirtualMemory), что позволяет выполнение кода. Это происходит неоднократно по разным базовым адресам.

- Вредоносное программное обеспечение проверяет адреса сетевых адаптеров с помощью API GetAdaptersAddresses.

Проанализированный файл

| Тип хеша | Значение |

| MD5 | 95361f5f264e58d6ca4538e7b436ab67 |

| SHA256 | 07061f3fd8c15bdd484b55baa44191aa9d045c9889234550939f46c063e6211c |

Инфраструктура

Для демонстрации обнаружения вредоносного программного обеспечения Peaklight с помощью Wazuh была использована следующая инфраструктура:

- Предварительно собранная, готовая к использованию последняя доступная версия Wazuh, которая включает центральные компоненты Wazuh (сервер Wazuh, индексатор Wazuh и дешборд Wazuh). Необходимо следовать этому руководству, чтобы загрузить и настроить виртуальную машину Wazuh.

- Конечная точка Windows 11 с установленным агентом Wazuh последней доступной версии и зарегистрированным на сервере Wazuh.

Обнаружение Wazuh

Используются следующие методы для обнаружения активности Peaklight на контролируемой конечной точке Windows.

Конечная точка Windows

Следует выполнить приведенные ниже шаги, чтобы настроить Sysmon на контролируемой конечной точке и перенаправить логи в канале событий Sysmon на сервер Wazuh для анализа.

1. Загрузить Sysmon со страницы Microsoft Sysinternals.

2. Распаковать сжатый файл Sysmon в нужное место.

3. Загрузить файл sysmonconfig.xml с помощью PowerShell. Заменить <SYSMON_EXECUTABLE_PATH> на путь к исполняемому файлу Sysmon:

> wget -Uri https://wazuh.com/resources/blog/emulation-of-attack-techniques-and-detection-with-wazuh/sysmonconfig.xml -OutFile <SYSMON_EXECUTABLE_PATH>\sysmonconfig.xml4. Используя PowerShell с правами администратора, следует перейти в каталог, где находится исполняемый файл Sysmon. Затем выполнить приведенную ниже команду, чтобы установить и запустить Sysmon:

> .\Sysmon64.exe -accepteula -i sysmonconfig.xml5. Добавить следующую конфигурацию в блок <ossec_config> конфигурационного файла агента Wazuh, расположенного по адресу C:\Program Files (x86)\ossec-agent\ossec.conf, чтобы перенаправлять события Sysmon на сервер Wazuh:

<localfile>

<location>Microsoft-Windows-Sysmon/Operational</location>

<log_format>eventchannel</log_format>

</localfile>6. Перезапустить агент Wazuh, чтобы применить изменения конфигурации:

> Restart-Service -Name wazuhСервер Wazuh

Необходимо создать правила для обнаружения активности вредоносного программного обеспечения Peaklight на контролируемой конечной точке Windows.

1. Создать файл peaklight_rules.xml в каталоге /var/ossec/etc/rules/:

# touch /var/ossec/etc/rules/peaklight_rules.xml2. Добавить следующие правила обнаружения в файл /var/ossec/etc/rules/peaklight_rules.xml:

<group name="Peaklight, malware,">

<!-- Rogue file detection in temp folder -->

<rule id="100601" level="12">

<if_sid>92213</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.TargetFilename" type="pcre2">(?i)C:\\\\Users\\\\[^\\\\]+\\\\AppData\\\\Local\\\\Temp\\\\__PSScriptPolicyTest_[a-z0-9]{8}\.[a-z0-9]{3}\.ps1</field>

<description>Possible Peaklight malware activity detected: A rogue executable was dropped in the temp directory.</description>

<mitre>

<id>T1059.001</id>

</mitre>

</rule>

<!-- Registry Modifications -->

<rule id="100602" level="8">

<if_sid>61615</if_sid>

<field name="win.eventdata.Image" type="pcre2">(?i)C:\\\\Program Files\\\\WindowsApps\\\\Microsoft\.WindowsTerminal_.*\\\\WindowsTerminal\.exe</field>

<field name="win.eventdata.TargetObject" type="pcre2">(?i)HKLM\\\\System\\\\CurrentControlSet\\\\Services\\\\bam\\\\State\\\\UserSettings\\\\S-1-5-21-[0-9]+-[0-9]+-[0-9]+-[0-9]+\\\\Microsoft\.WindowsTerminal_.*</field>

<description>Suspicious use of WindowsTerminal.exe to modify BAM service registry keys, indicating potential persistence mechanism. </description>

<mitre>

<id>T1543.003</id>

</mitre>

</rule>

<!-- DLL process injection -->

<rule id="100603" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\assembly\\\\NativeImages_v4\.0\.30319_64\\\\mscorlib\\\\.*\\\\mscorlib\.ni\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded mscorlib.ni.dll, possibly indicating process injection.</description>

<mitre>

<id>T1055</id>

</mitre>

</rule>

<rule id="100604" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\Microsoft\.NET\\\\Framework64\\\\v4\.0\.30319\\\\clrjit\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded clrjit.dll, indicating potential process injection.</description>

<mitre>

<id>T1055.001</id>

</mitre>

</rule>

<rule id="100605" level="12">

<if_sid>61609</if_sid>

<field name="win.eventdata.Image" type="pcre2">.*\\powershell\.exe</field>

<field name="win.eventdata.ImageLoaded" type="pcre2">(?i)[c-z]:\\\\Windows\\\\Microsoft\.NET\\\\Framework64\\\\v4\.0\.30319\\\\mscoreei\.dll</field>

<description>Possible Peaklight malware activity detected: PowerShell process loaded mscoreei.dll, indicating potential process injection.</description>

<mitre>

<id>T1055.001</id>

</mitre>

</rule>

</group>Где:

- Правило с ID 100601 срабатывает, когда из каталога \temp удаляется вредоносный код.

- Правило с ID 100602 срабатывает, когда WindowsTerminal.exe изменяет реестр службы BAM для поддержания постоянства.

- Правило с ID 100603 срабатывает, когда вредоносное программное обеспечение Peaklight внедряет mscorlib.ni.dll в C:\Windows\assembly\NativeImages_v4.0.30319_64\mscorlib.

- Правило с ID 100604 срабатывает, когда вредоносное программное обеспечение Peaklight внедряет clrjit.dll в C:\Windows\Microsoft.NET\Framework64\v4.0.30319.

- Правило с ID 100605 срабатывает, когда вредоносное программное обеспечение Peaklight внедряет mscoreei.dll в C:\Windows\Microsoft.NET\Framework64\v4.0.30319.

3. Перезапустить менеджер Wazuh, чтобы изменения вступили в силу:

# systemctl restart wazuh-managerРезультаты обнаружения

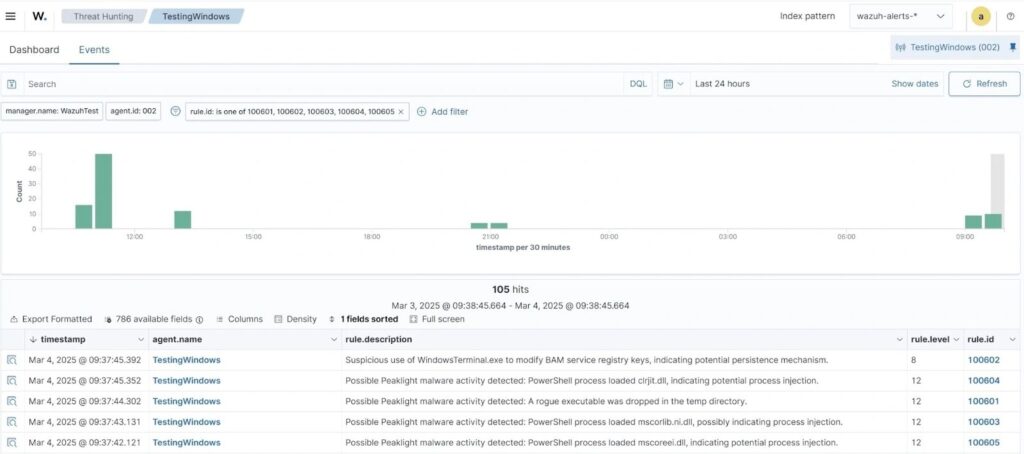

Необходимо выполнить следующие действия, чтобы просмотреть уведомления, которые появляются на дешборде Wazuh, когда вредоносное программное обеспечение Peaklight выполняется на конечной точке Windows.

1. Перейти к Threat intelligence > Threat Hunting.

2. Нажать + Add filter. Затем отфильтровать по rule.id.

3. В поле Operator выбрать is one of.

4. Найти и выбрать 100601, 100602, 100603, 100604 и 100605 в поле Values.

5. Нажать Save.

Удаление вредоносных файлов с Wazuh с помощью интеграции с YARA

Обнаружение и удаление вредоносного программного обеспечения до его выполнения – это проактивная стратегия защиты, которая предотвращает запуск вредоносных файлов на отслеживаемых конечных точках. Модуль мониторинга целостности файлов (FIM) Wazuh сканирует конечные точки в режиме реального времени, чтобы обнаружить добавление или модификацию файлов. Интеграция Wazuh с платформами для обнаружения угроз, такими как YARA и VirusTotal, которые постоянно обновляются новейшими сигнатурами вредоносных программ, помогает организациям выявлять вредоносные файлы на ранних стадиях. Модуль активного реагирования Wazuh удаляет эти файлы до того, как они превратятся в больший риск, повышая общий уровень безопасности, нейтрализуя угрозы на ранней стадии.

В этом разделе будет продемонстрировано, как обнаруживать и удалять вредоносные файлы, используя интеграцию Wazuh с YARA.

Будет настроен модуль Wazuh FIM для отслеживания изменения или добавления файлов в определенном каталоге. Когда в контролируемом каталоге обнаруживаются изменения, модуль Wazuh Active Response инициирует проверку YARA, которая обнаруживает вредоносные файлы на основе предварительно определенных правил.

Конечная точка Windows

Следует выполнить описанные ниже действия, чтобы настроить контролируемую конечную точку для этой интеграции.

1. Установить следующие предварительные условия:

- Python 3.12.2 или более новой версии (с предварительно установленным pip).

- Microsoft Visual C++ 2015 Redistributable.

Примечание: Запустить PowerShell от имени администратора.

После установки необходимых условий перейти к следующей настройке:

2. Загрузить YARA:

> Invoke-WebRequest -Uri https://github.com/VirusTotal/yara/releases/download/v4.5.2/yara-v4.5.2-2326-win64.zip -OutFile v4.5.2-2326-win64.zip3. Распаковать загруженный файл YARA:

> Expand-Archive v4.5.2-2326-win64.zip4. Создать папку C:\Program Files (x86)\ossec-agent\active-response\bin\yara\ и скопировать туда исполняемый файл YARA:

> mkdir 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\'

> cp .\v4.5.2-2326-win64\yara64.exe 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\'5. Чтобы загрузить правила YARA, нужно использовать утилиту pip для установки valhallaAPI. Этот API получает общедоступный набор правил YARA, основанных на сигнатурах.

> pip install valhallaAPI6. Создать файл download_yara_rules.py и вставить в него приведенный ниже скрипт:

from valhallaAPI.valhalla import ValhallaAPI

v = ValhallaAPI(api_key="1111111111111111111111111111111111111111111111111111111111111111")

response = v.get_rules_text()

with open('yara_rules.yar', 'w') as fh:

fh.write(response)7. Запустить скрипт файла download_yara_rules.py, чтобы загрузить правила YARA:

> python download_yara_rules.py8. Создать папку C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\ и скопировать в нее правила:

> mkdir 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\'

> cp yara_rules.yar 'C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\'9. Отредактировать загруженное правило YARA C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\yara_rules.yar и добавить следующее правило против вредоносного программного обеспечения Peaklight:

rule M_AES_Encrypted_payload {

meta:

author = "MAS"

reference = "https://www.mandiant.com/"

description = "This rule is desgined to detect on events that exhibits indicators of utilizing AES encryption for payload obfuscation."

target_entity = "Process"

strings:

$a = /(\$\w+\.Key(\s|)=((\s|)(\w+|));|\$\w+\.Key(\s|)=(\s|)\w+\('\w+'\);)/

$b = /\$\w+\.IV/

$c = /System\.Security\.Cryptography\.(AesManaged|Aes)/

condition:

all of them

}

rule M_Downloader_PEAKLIGHT_1 {

meta:

author = "MAS"

reference = "https://www.mandiant.com/"

description = "This rule is designed to detect events related to Peaklight. PEAKLIGHT is an obfuscated PowerShell-based downloader which checks for the presence of hard-coded filenames and downloads files from a remote CDN if the files are not present."

category = "Malware"

strings:

$str1 = /function\s{1,16}\w{1,32}\(\$\w{1,32},\s{1,4}\$\w{1,32}\)\{\[IO\.File\]::WriteAllBytes\(\$\w{1,32},\s{1,4}\$\w{1,32}\)\}/ ascii wide

$str2 = /Expand-Archive\s{1,16}-Path\s{1,16}\$\w{1,32}\s{1,16}-DestinationPath/ ascii wide

$str3 = /\(\w{1,32}\s{1,4}@\((\d{3,6},){3,12}/ ascii wide

$str4 = ".DownloadData(" ascii wide

$str5 = "[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS12" ascii wide

$str6 = /\.EndsWith\(((["']\.zip["'])|(\(\w{1,32}\s{1,16}@\((\d{3,6},){3}\d{3,6}\)\)))/ ascii wide

$str7 = "Add -Type -Assembly System.IO.Compression.FileSystem" ascii wide

$str8 = "[IO.Compression.ZipFile]::OpenRead"

condition:

4 of them and filesize < 10KB

}Где:

- $a соответствует строкам, указывающим на назначение ключа AES.

- $b соответствует строкам, указывающим на использование вектора инициализации (Initialization Vector, IV) для шифрования AES.

- $c соответствует строкам, ссылающимся на классы шифрования AES в .NET (например, System.Security.Cryptography.AesManaged)

- $str1 соответствует функциям PowerShell, которые записывают байты в файл (например, [IO.File]::WriteAllBytes).

- $str2 соответствует командам PowerShell, которые разворачивают архивы (например, Expand-Archive -Path $var -DestinationPath).

- $str3 соответствует массивам чисел, которые часто используются для кодирования или запутывания

- $str4 соответствует методам, используемым для загрузки данных (например, .DownloadData()).

- $str5 соответствует применению TLS 1.2 для безопасной связи (например, [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS12).

- $str6 соответствует строкам, указывающим на расширения файлов, в частности .zip

- $str7 соответствует добавлению сборки System.IO.Compression.FileSystem для обработки сжатых файлов.

- $str8 соответствует использованию [IO.Compression.ZipFile]::OpenRead для чтения ZIP файлов.

10. Мониторинг папки Downloads всех пользователей в режиме реального времени путем добавления приведенной ниже конфигурации в блок <syscheck> файла C:\Program Files (x86)\ossec-agent\ossec.conf:

<directories realtime="yes">C:\Users\*\Downloads</directories>Примечание: В этой статье отслеживается только папка Downloads всех пользователей. Однако можно настроить другие папки, которые нужно отслеживать.

11. Создать командный файл yara.bat в папке C:\Program Files (x86)\ossec-agent\active-response\bin\ и скопировать в него приведенный ниже скрипт. Модуль Wazuh Active Response запускает этот скрипт для выполнения сканирования YARA для обнаружения и удаления вредоносного программного обеспечения:

:: This script deletes Peaklight malware executable as well as other malicious files matched by the YARA Rules

@echo off

setlocal enableDelayedExpansion

reg Query "HKLM\Hardware\Description\System\CentralProcessor\0" | find /i "x86" > NUL && SET OS=32BIT || SET OS=64BIT

if %OS%==32BIT (

SET log_file_path="%programfiles%\ossec-agent\active-response\active-responses.log"

)

if %OS%==64BIT (

SET log_file_path="%programfiles(x86)%\ossec-agent\active-response\active-responses.log"

)

set input=

for /f "delims=" %%a in ('PowerShell -command "$logInput = Read-Host; Write-Output $logInput"') do (

set input=%%a

)

set json_file_path="C:\Program Files (x86)\ossec-agent\active-response\stdin.txt"

set syscheck_file_path=

echo %input% > %json_file_path%

FOR /F "tokens=* USEBACKQ" %%F IN (`Powershell -Nop -C "(Get-Content 'C:\Program Files (x86)\ossec-agent\active-response\stdin.txt'|ConvertFrom-Json).parameters.alert.syscheck.path"`) DO (

SET syscheck_file_path=%%F

)

set yara_exe_path="C:\Program Files (x86)\ossec-agent\active-response\bin\yara\yara64.exe"

set yara_rules_path="C:\Program Files (x86)\ossec-agent\active-response\bin\yara\rules\yara_rules.yar"

echo %syscheck_file_path% >> %log_file_path%

for /f "delims=" %%a in ('powershell -command "& \"%yara_exe_path%\" \"%yara_rules_path%\" \"%syscheck_file_path%\""') do (

echo wazuh-yara: INFO - Scan result: %%a >> %log_file_path%

:: Deleting the scanned file.

del /f "%syscheck_file_path%" >nul 2>&1

if exist "%syscheck_file_path%" (

echo wazuh-yara: INFO - Error removing threat: %%a >> %log_file_path%

) else (

echo wazuh-yara: INFO - Successfully deleted: %%a >> %log_file_path%

)

)

exit /b12. Перезапустить агент Wazuh, чтобы применить изменения:

> Restart-Service -Name wazuhСервер Wazuh

Следует выполнить следующие шаги, чтобы настроить пользовательские декодеры, правила и модуль Wazuh Active Response на сервере Wazuh.

1. Отредактировать файл /var/ossec/etc/decoders/local_decoder.xml и добавить следующие декодеры:

<decoder name="yara_decoder">

<prematch>wazuh-yara:</prematch>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Scan result: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Successfully deleted: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>

<decoder name="yara_decoder1">

<parent>yara_decoder</parent>

<regex>wazuh-yara: (\S+) - Error removing threat: (\S+) (\S+)</regex>

<order>log_type, yara_rule, yara_scanned_file</order>

</decoder>2. Отредактировать файл /var/ossec/etc/rules/local_rules.xml на сервере Wazuh и добавить в него следующие правила:

<!-- File added to the Downloads folder -->

<group name= "syscheck,">

<rule id="100010" level="7">

<if_sid>550</if_sid>

<field name="file" type="pcre2">(?i)C:\\Users.+Downloads</field>

<description>File modified in the Downloads folder.</description>

</rule>

<!-- File modified in the Downloads folder -->

<rule id="100011" level="7">

<if_sid>554</if_sid>

<field name="file" type="pcre2">(?i)C:\\Users.+Downloads</field>

<description>File added to the Downloads folder.</description>

</rule>

</group>

<!-- Rule for the decoder (yara_decoder) -->

<group name="yara,">

<rule id="100012" level="0">

<decoded_as>yara_decoder</decoded_as>

<description>Yara grouping rule</description>

</rule>

<!-- YARA scan detects a positive match -->

<rule id="100013" level="7">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Scan result: </match>

<description>Yara scan result: File "$(yara_scanned_file)" is a positive match. Yara rule: $(yara_rule)</description>

</rule>

<rule id="100014" level="7">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Successfully deleted: </match>

<description>Active Response: Successfully removed "$(yara_scanned_file)". YARA rule: $(yara_rule)</description>

</rule>

<!-- Wazuh encounters an error when deleting malware with a positive match -->

<rule id="100015" level="12">

<if_sid>100012</if_sid>

<match type="pcre2">wazuh-yara: INFO - Error removing threat: </match>

<description>Active Response: Error removing "$(yara_scanned_file)". YARA rule: $(yara_rule)</description>

</rule>

</group>Где:

- Правило с ID 100010 срабатывает, когда изменяется файл в директории Downloads.

- Правило с ID 100011 срабатывает, когда файл добавляется в директорию Downloads.

- Правило с ID 100012 – базовое правило для обнаружения событий YARA.

- Правило с ID 100013 срабатывает, когда YARA сканирует и обнаруживает вредоносный файл.

- Правило с ID 100014 срабатывает, когда обнаруженный файл был успешно удален модулем активного реагирования Wazuh.

- Правило с ID 100015 срабатывает, если обнаруженный файл не был успешно удален модулем активного реагирования Wazuh.

3. Добавить следующую конфигурацию в файл конфигурации сервера Wazuh /var/ossec/etc/ossec.conf:

<ossec_config>

<!-- The YARA batch script is executed when a file is added or modified in the Downloads folder monitored by Wazuh -->

<command>

<name>yara</name>

<executable>yara.bat</executable>

<timeout_allowed>no</timeout_allowed>

</command>

<active-response>

<command>yara</command>

<location>local</location>

<rules_id>100010,100011</rules_id>

</active-response>

</ossec_config>Модуль Wazuh Active Response запускает скрипт yara.bat, когда файл добавляется или изменяется в папке Downloads.

Где:

- <name> указывает, что yara – это имя команды, которая вызывается у активного реагирования.

- <executable> указывает, что yara.bat является исполняемым файлом для запуска.

- <command> указывает команду, которая будет использована активным реагированием.

- Блок <active response> вызывает блок <command>, когда срабатывает правило с ID 100010 или 100011.

- <location> указывает, где выполняется скрипт активного реагирования.

4. Перезапустить менеджер Wazuh, чтобы изменения вступили в силу:

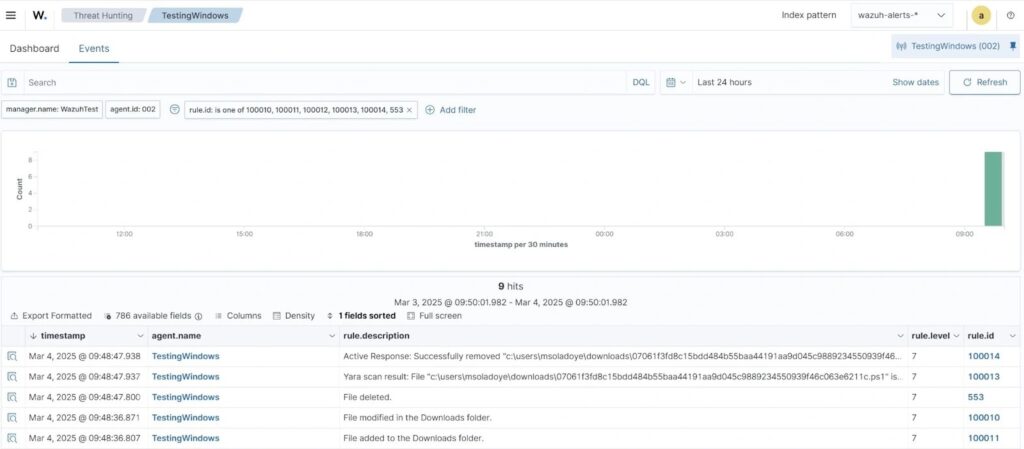

# systemctl restart wazuh-managerВизуализация уведомлений на дешборде Wazuh

Когда исполняемый файл вредоносного ПО Peaklight добавляется в папку Downloads на конечном устройстве и удаляется модулем активного реагирования Wazuh, на дешборде Wazuh генерируются уведомления.

1. Перейти к Threat intelligence > Threat Hunting.

2. Нажать + Add filter. Затем отфильтровать rule.id в поле Field.

3. В поле Operator выбрать is one of.

4. Отфильтровать 100010, 100011, 100013, 100014 и 553 в поле Values.

5. Нажать Save.

Заключение

В этой статье показано, как организации могут обнаруживать активность вредоносного ПО Peaklight на контролируемых конечных точках Windows. Благодаря использованию Sysmon удалось получить подробную информацию о критических системных событиях, включая создание процессов, сетевые соединения и модификации файлов. Это позволило собрать точные данные о поведении вредоносного программного обеспечения, что значительно улучшает эффективность его обнаружения и анализа. Для этого были разработаны правила обнаружения в Wazuh, направленные на фиксацию признаков активности Peaklight.

Wazuh – это платформа с открытым исходным кодом, которая предлагает широкий спектр средств для мониторинга и защиты инфраструктуры от вредоносных действий. Для обсуждения этого материала или возможностей Wazuh стоит присоединиться к сообществу в Slack, где команда вендора оказывает поддержку.